近期,Anthropic 发布了其原生 AI 编码助手 Claude Code。基于对 @anthropic-ai/claude-code v2.1.88 版本源码的审阅,这套包含 51 万行 TypeScript 代码、分布于 1902 个文件的工程系统,不仅展示了如何构建一个全功能的终端 CLI 工具,更是一份揭示头部 AI 实验室如何处理大模型与真实物理系统交互、权限控制以及上下文管理的工程级分析报告。

(注:50 万行代码的分析运行耗时超过一个小时)

二、项目全景与设计哲学

2.1 代码规模与核心职责

从代码目录的体量分布,可以清晰透视该工程的资源倾斜方向。基础设施层与 UI 渲染层占据了绝大比例:

| 模块 | 行数 | 占比 | 核心职责 |

|---|---|---|---|

| utils | 180,472 | 35.2% | 权限控制、Bash 安全拦截、消息处理管线、Git 交互、MCP 客户端等底层基础设施 |

| components | 81,546 | 15.9% | React 终端 UI 组件(权限确认对话框、代码 Diff 差异展示、消息渲染引擎) |

| services | 53,680 | 10.5% | API 调用封装、多层上下文压缩算法、MCP 后台服务、数据分析以及 OAuth 认证 |

| tools | 50,828 | 9.9% | 40 余种核心工具的具体实现(Bash 执行、FileEdit 编辑、Agent 派发、MCP 工具等) |

| commands | 26,428 | 5.2% | 90 余个斜杠命令的终端入口(例如 /compact、/model、/mcp) |

| ink | 19,842 | 3.9% | 自研的 Ink 框架 Fork 版本,专用于终端环境下的 React 高性能渲染引擎 |

| hooks | 19,204 | 3.7% | 提供 React hooks,解耦权限处理、IDE 状态集成以及语音交互逻辑 |

| bridge | 12,613 | 2.5% | 远程控制协议,允许本地机器作为 Bridge 桥接环境执行任务 |

| cli | 12,353 | 2.4% | CLI 命令行参数解析与后台会话的生命周期管理 |

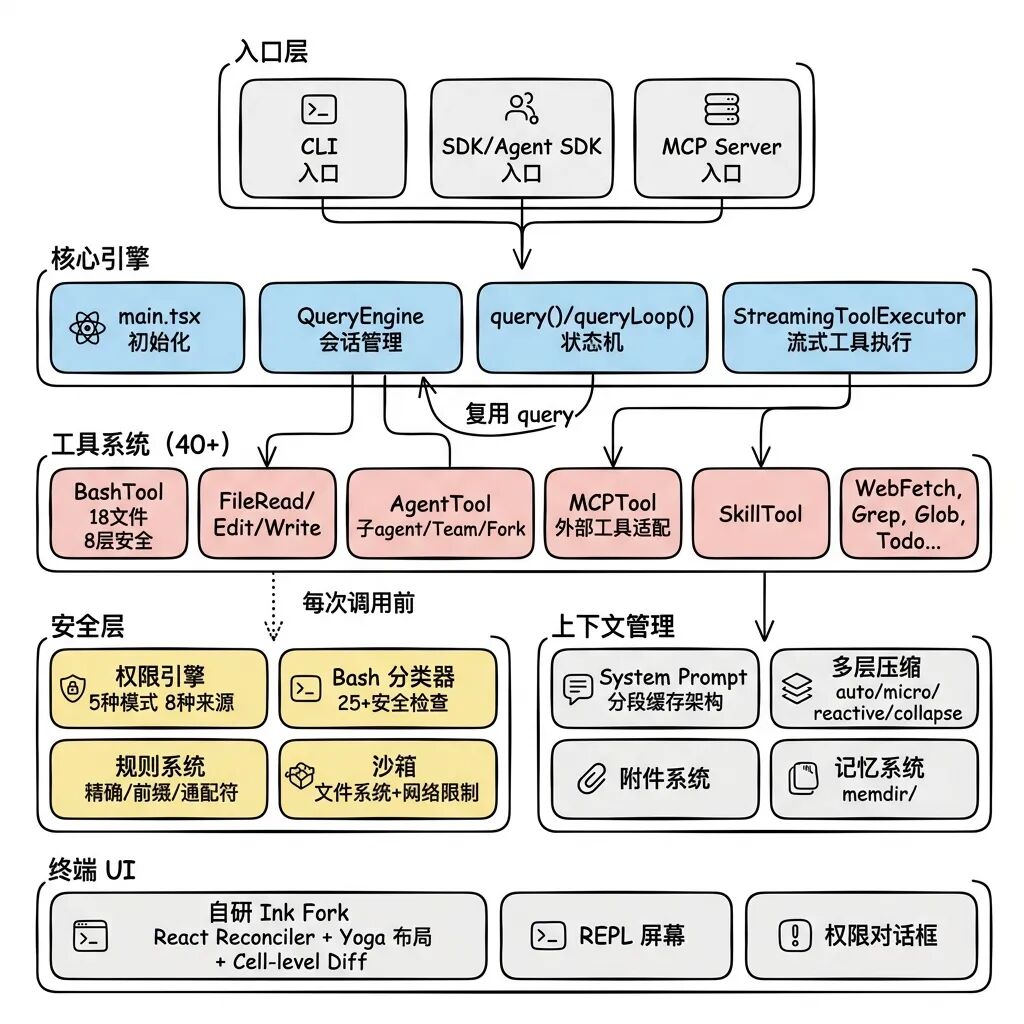

2.2 架构鸟瞰图

系统底层依赖多项基础服务,上层则通过精密的状态机和事件机制驱动 Agent 的决策与操作,呈现出高度模块化的特征。

2.3 贯穿全局的五条设计原则

拆解这 51 万行代码后,可以提炼出主导架构走向的五项核心设计准则:

- 工具即能力边界:Agent 没有任何绕过工具集直接操作环境的后门。读取文件必须调用 FileReadTool,修改文件依赖 FileEditTool,执行系统命令仅能通过 BashTool。系统能力的扩展完全等价于新工具的增加。

- Fail-closed 安全默认:所有涉及安全属性的默认设定都极度保守。工具默认不允许并行执行(

isConcurrencySafe: false),默认假设具有写入破坏性(isReadOnly: false),且所有操作权限默认拦截,强制要求用户授权。 - Context Engineering 大于 Prompt Engineering:工程发力点并非利用一段冗长的提示词告诉模型“你是谁”,而是在每一轮对话中动态组装完整的上下文环境,手段包括分段缓存、动态状态注入以及多层级的上下文压缩。

- 高度的可组合性:不同模块之间无缝复用。子 Agent 直接复用主线程的

query()函数引擎,MCP 外部工具复用系统内部的权限检查流水线,Team 协作模式则复用 Subagent 的底层执行引擎。 - 编译时消除优于运行时判断:利用 Bun 运行时的

feature()宏 [7] 实现构建时的死代码消除(DCE)。未被启用的功能不仅在运行时不执行,在最终生成的 Bundle 包中也完全不存在物理代码。

三、Agent Loop:系统的执行心脏

位于 src/QueryEngine.ts(1295 行)与 src/query.ts(1729 行),外加工具执行层的 StreamingToolExecutor.ts(530 行)和 toolExecution.ts(1745 行),共同构成了驱动 Agent 运转的核心。

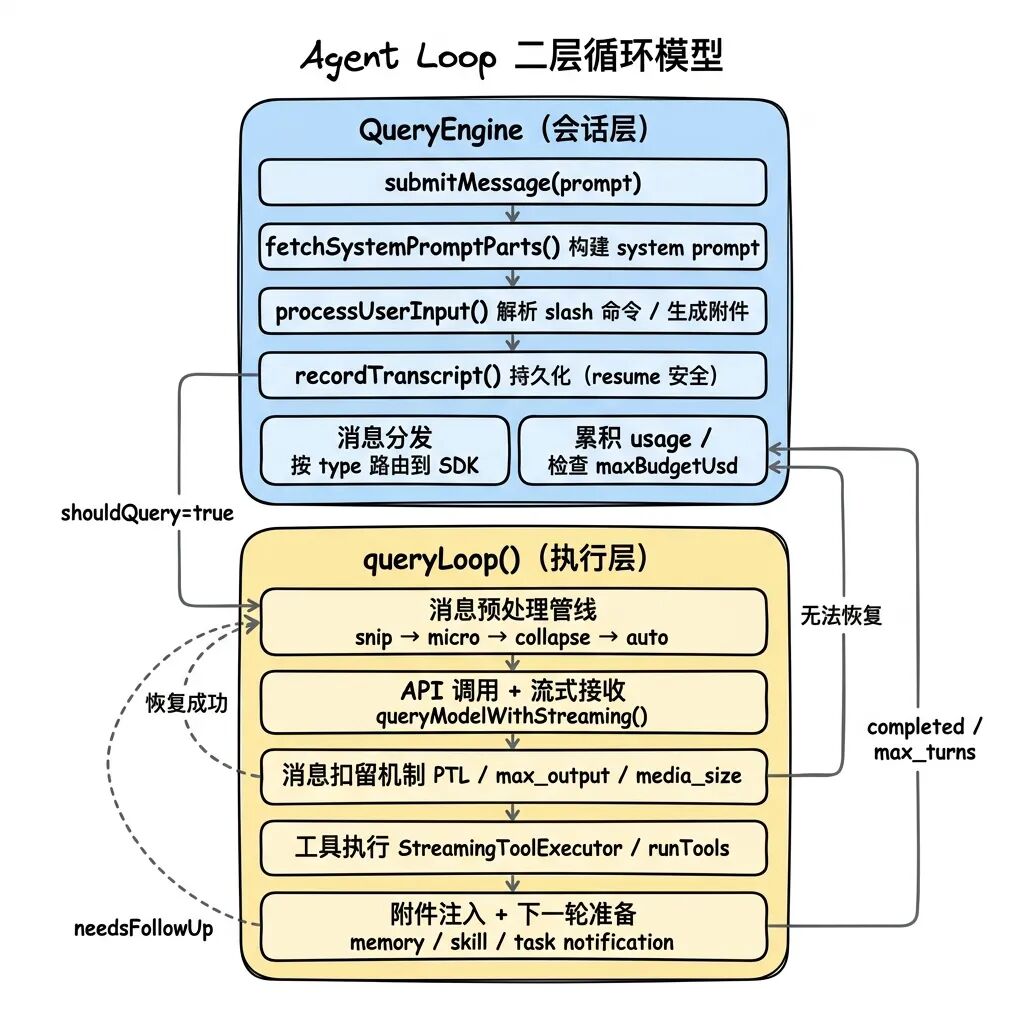

3.1 两层循环模型

Agent Loop 摒弃了传统的 while 循环,构建了一个包含 7 种恢复路径和 10 种终止条件的隐式状态机,并在结构上划分为两层:

QueryEngine(外层会话管理):处理多轮状态维护、Transcript 的磁盘持久化、SDK 协议适配以及 API Token 消耗量的累计。

queryLoop(内层单轮执行):专注于发起 API 调用、解析并执行工具,以及局部的错误恢复机制。

两层之间通过 AsyncGenerator 异步生成器建立连接:内层的 queryLoop 负责 yield 产出消息对象,外层的 QueryEngine 负责消费。这种设计解决了三个工程痛点:

- 背压控制:调用方按需拉取数据,避免内存被模型海量的流式输出淹没。

- 中断语义传播:调用生成器的

.return()能够级联关闭所有嵌套的 Generator 实例,使得用户的取消操作能够瞬间传播至所有底层任务。 - 流式组合:子 Agent 的

runAgent()返回的同样是 AsyncGenerator,使其能够直接嵌套回主 Agent 的数据流中。

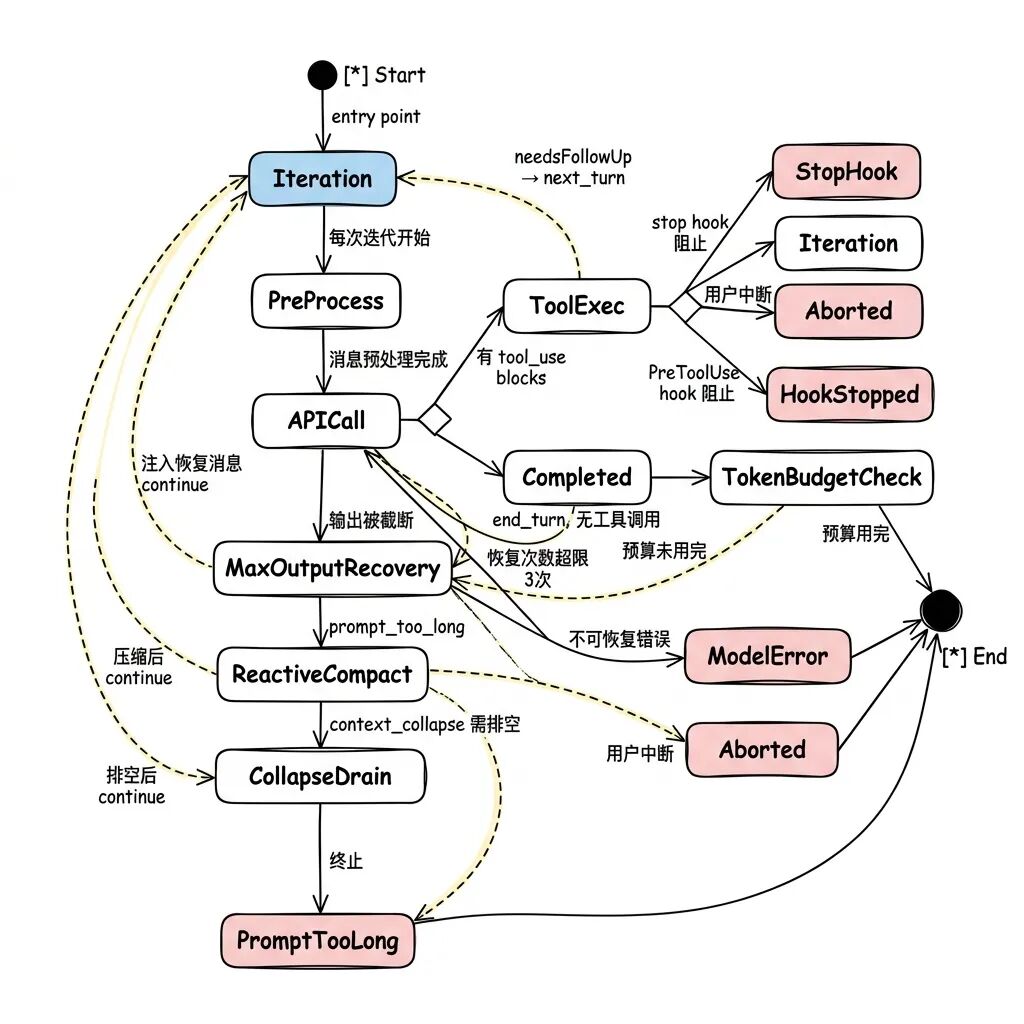

3.2 queryLoop 的状态机设计

queryLoop 本质是一个 while(true) 循环,每一次迭代代表一次“API 调用 + 工具执行”周期。循环的退出由两种类型决定:

- Terminal:达到终止条件,结束循环并返回具体原因。

- Continue:触发恢复路径,通过

state = next; continue携带新状态进入下一轮迭代。

为了防止状态遗漏,系统并未使用零散的变量赋值,而是集中维护了一个 State 结构体:

type State = {

messages: Message[]

toolUseContext: ToolUseContext

autoCompactTracking: AutoCompactTrackingState | undefined

maxOutputTokensRecoveryCount: number

hasAttemptedReactiveCompact: boolean

pendingToolUseSummary: Promise<ToolUseSummaryMessage | null> | undefined

turnCount: number

transition: Continue | undefined

}

源码中 query.ts:266-268 的注释特别说明了这一动机:用一个完整的 State 赋值替代多个独立变量变更,强制开发者在每一个 continue 站点显式声明所有状态,从而彻底避免上下文不一致。

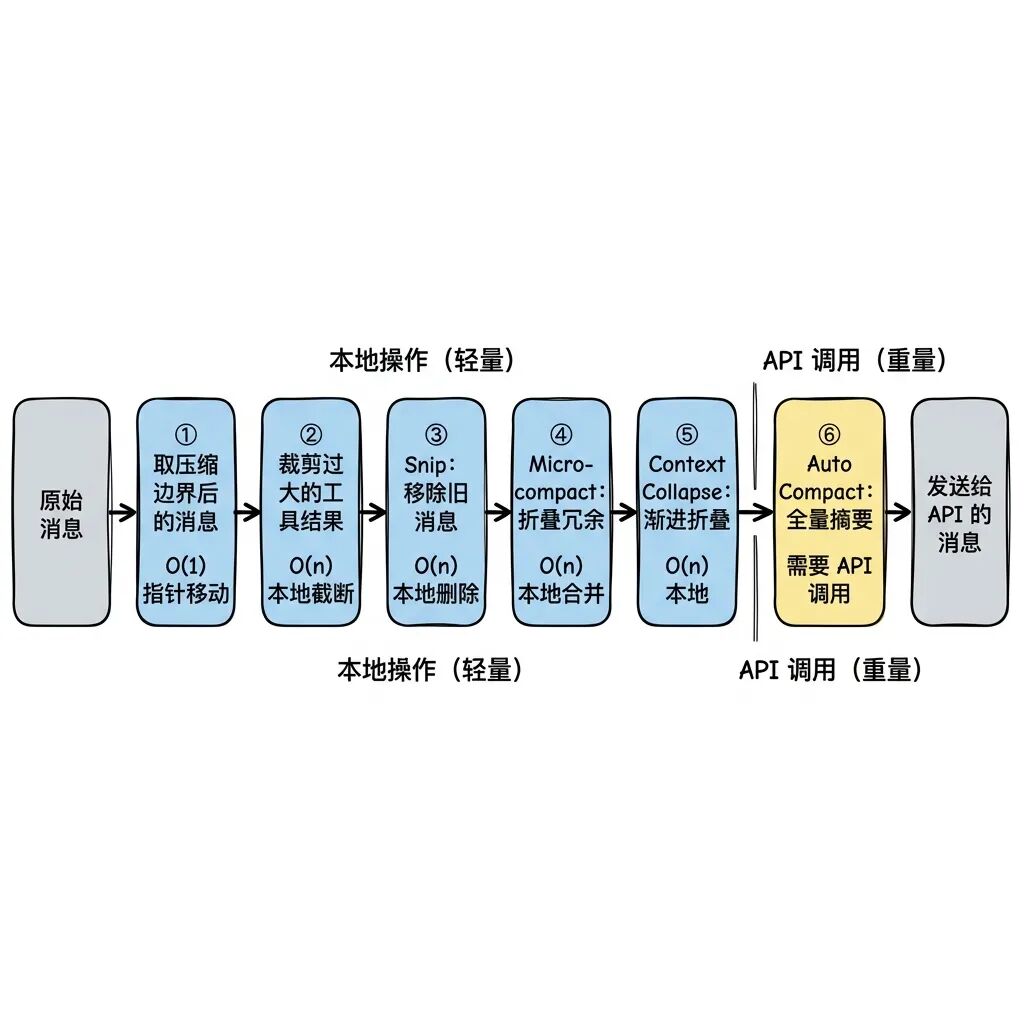

3.3 消息预处理管线:由轻到重的上下文管理

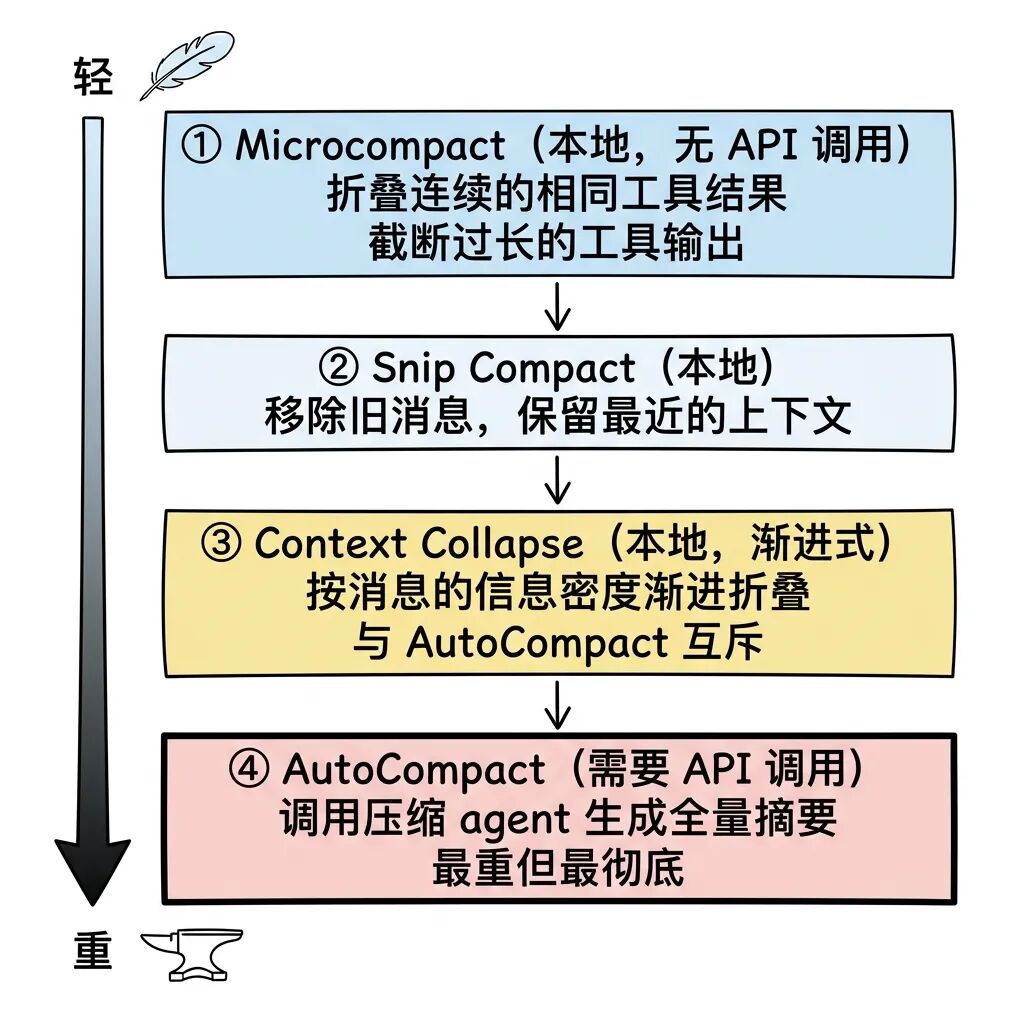

在发起 API 请求之前,消息列表会经过一条严格遵循“由轻到重”原则的预处理管线。系统优先执行成本低廉的本地操作,最后才动用消耗 API 额度的重型操作。

在调用 AutoCompact(自动压缩摘要)之前,系统会先执行 Context Collapse。因为 AutoCompact 成本高昂且会破坏细粒度上下文,而 Context Collapse 则是通过折叠次要消息来尽可能保留原始请求。

AutoCompact 的触发存在精确的数学模型,公式如下:

有效上下文窗口 = 模型上下文窗口 – max(max_output_tokens, 20000)

触发阈值 = 有效上下文窗口 – 13000

对于拥有 200k 窗口限制的模型,压缩动作大约在 167k tokens 附近启动。值得注意的是其断路器机制设计:连续失败 3 次即停止重试。源码注释引用了真实的遥测数据:“全球有 1,279 个会话出现了 50 次以上的连续压缩失败(最高达 3,272 次),每天浪费了约 250K 次 API 调用”。这一微小的机制阻断了大规模部署下的资源黑洞。

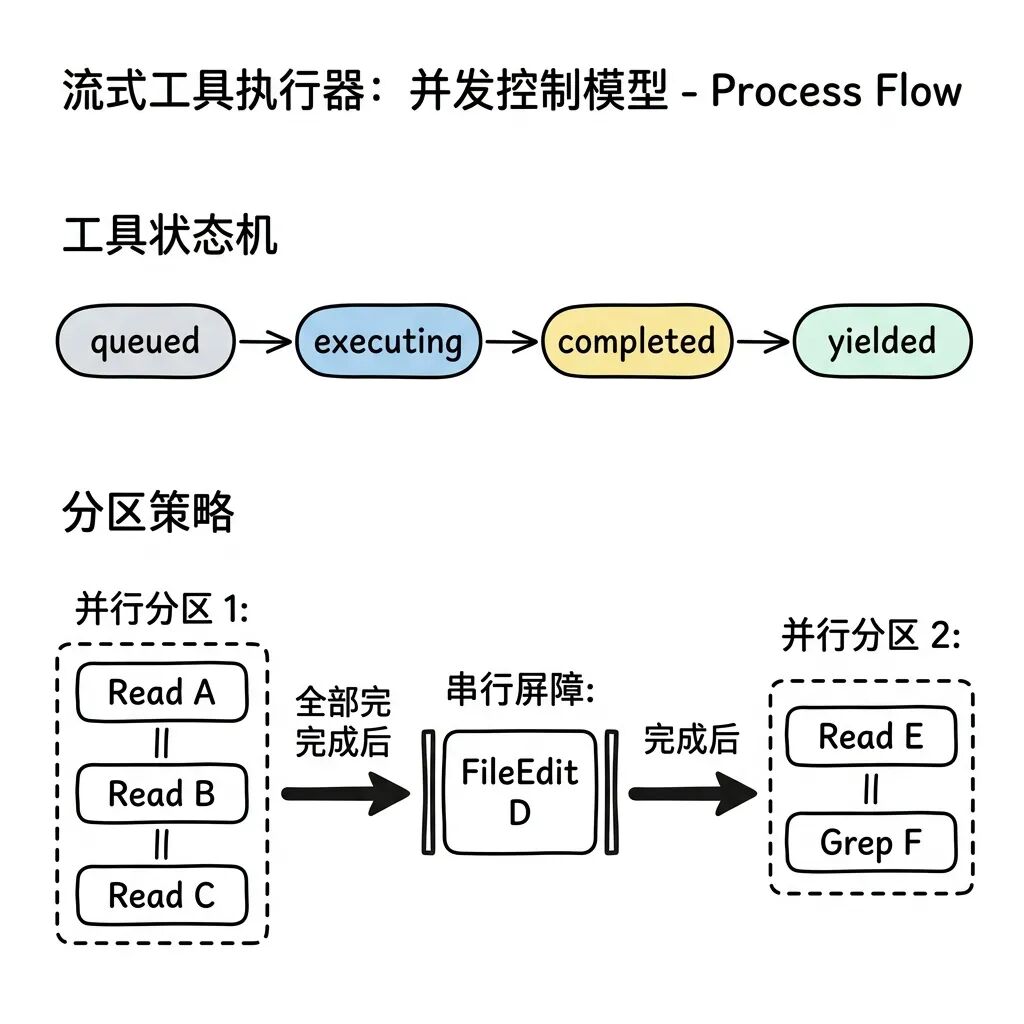

3.4 流式工具执行器的并发控制精髓

当模型在一个请求内并行输出多个工具调用块时,系统默认采用 StreamingToolExecutor(流式执行)。在 API 流式接收阶段,只要收到一个完整的 tool_use 块,便立即启动执行。

流式执行器的并发控制模型基于工具分区的理念:

执行器通过读取工具的 isConcurrencySafe(input) 属性将连续的安全工具划入一个“并行分区”。一旦遇到非安全工具(例如 FileEdit,两个并行的 FileEdit 修改同一文件必然导致行号偏移与覆盖),就会开启新的分区。分区间强制串行执行,而分区内部允许完全并行。

其中有一项防御性设计:如果安全校验函数自身抛出解析异常,系统将遵循 fail-closed 原则,默认将其视为非安全工具执行,宁可牺牲性能也不冒并发冲突的风险。

3.5 消息扣留与 Token 预算管理

并非所有 API 返回的信息都直接暴漏给前端。系统会扣留三类消息:

- prompt-too-long 错误:被 reactiveCompact 扣留,尝试压缩后内部重试。

- media-size 错误:尝试剥离过大的图像附件后内部重试。

- max_output_tokens 错误:挂起等待系统决定是否注入接续指令。

这种扣留机制的核心在于保护 SDK 消费者(例如桌面客户端)——消费者一旦接收到 error 字段往往会终止会话,隐藏中间态错误可以保证内部恢复循环不被外部过早中断。

当模型正常停止输出但由于文本过长未能完成任务时,只要 Token Budget 充足,系统会注入一条 nudge 消息促使模型继续。子 Agent 被禁止使用该预算以防止无限挂起。递减收益检测也随之生效:若连续 3 次探测到增量少于 500 个 tokens,说明模型陷入空转,系统将强制终止。

四、工具系统:约束与能力

工具系统横跨 40 多个目录,代码量近 5 万行。Agent 能够操作的一切,完全受限于系统提供的工具库。

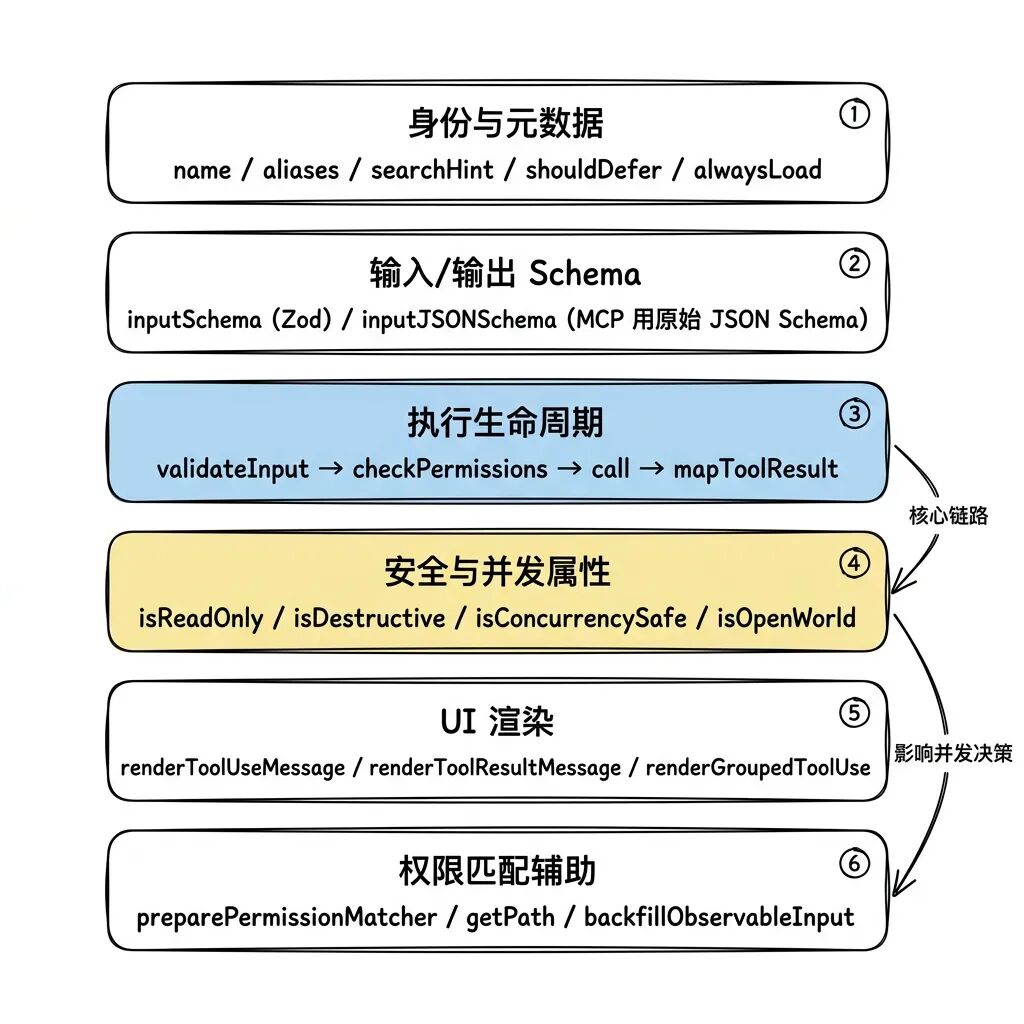

4.1 Tool 接口的六大功能组

泛型接口 Tool 规定了约 30 个方法,在功能上划分为六个模块。其 buildTool 工厂函数注入了严苛的安全默认值:

| 属性 | 默认值 | 设计动机 |

|---|---|---|

isConcurrencySafe |

false |

假定会引发并发冲突,强制串行排队 |

isReadOnly |

false |

假定具备写操作特征,触发严格写入权限审计 |

isDestructive |

false |

不预设为破坏性操作,防止 UI 滥发警告产生疲劳 |

checkPermissions |

allow |

内部默认放行,实际拦截由外层全局权限体系兜底处理 |

4.2 ToolUseContext 的 40 余项状态

工具的 call() 方法需要接收一个极其庞大的 ToolUseContext 对象,这表明底层工具绝非纯函数:

| 上下文字段 | 用途 | 为什么不可省略 |

|---|---|---|

readFileState |

文件读取记录缓存 | FileEditTool 必须校验此字段,拒绝编辑模型未审阅过的文件 |

abortController |

取消信号句柄 | 允许用户随时中断 BashTool 执行的耗时构建命令 |

setToolJSX |

UI 渲染回调注入 | 使得 BashTool 等工具能在终端直接绘制进度条组件 |

agentId |

实例身份标识 | 区分主进程与子 Agent,以此绑定独立的 CWD 目录 |

contentReplacementState |

预算控制 | 拦截失控的工具输出,防止其瞬间撑爆系统上下文 |

updateFileHistoryState |

历史状态指针 | 提供对文件变动的追踪,是 /rewind 撤销命令的底层依赖 |

如果工具执行完毕需要修改全局状态(例如 cd 切换目录),只能通过返回 contextModifier 字段实现受控修改。且此权限仅开放给串行工具,并发执行的工具严禁干涉全局环境。

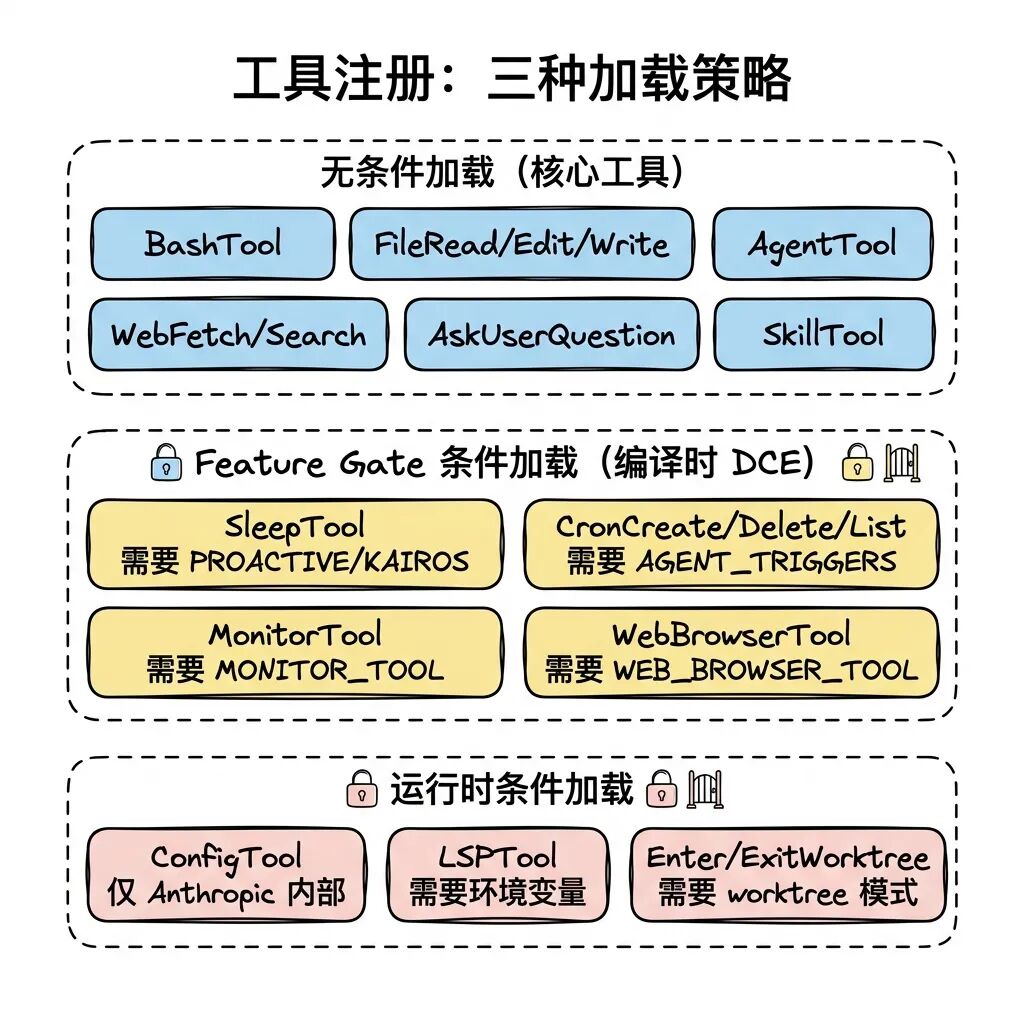

4.3 编译时消除与分区注册

src/tools.ts 采用三种策略进行工具注册与加载:

Bun 的 feature() 宏在此发挥了关键作用。处于 Feature gate 控制下的 require() 分支若被判定为 false,构建器不仅不执行该逻辑,更会利用 DCE(死代码消除)将其从产物中彻底抹去。由于动态的 require() 支持条件语句包裹而静态 import 不行,因此此处选用了 require()。

工具的组装阶段 assembleToolPool 实行了严格的分区排序策略:内建工具排在首位按字母排序,外部引入的 MCP 工具排在末尾。这种不混合的布局确保了服务端 Prompt Cache 的缓存断点稳定落在最后一个内建工具之后,防止了动态加载 MCP 导致长效缓存的失效。

4.4 BashTool:18 个文件的安全堡垒

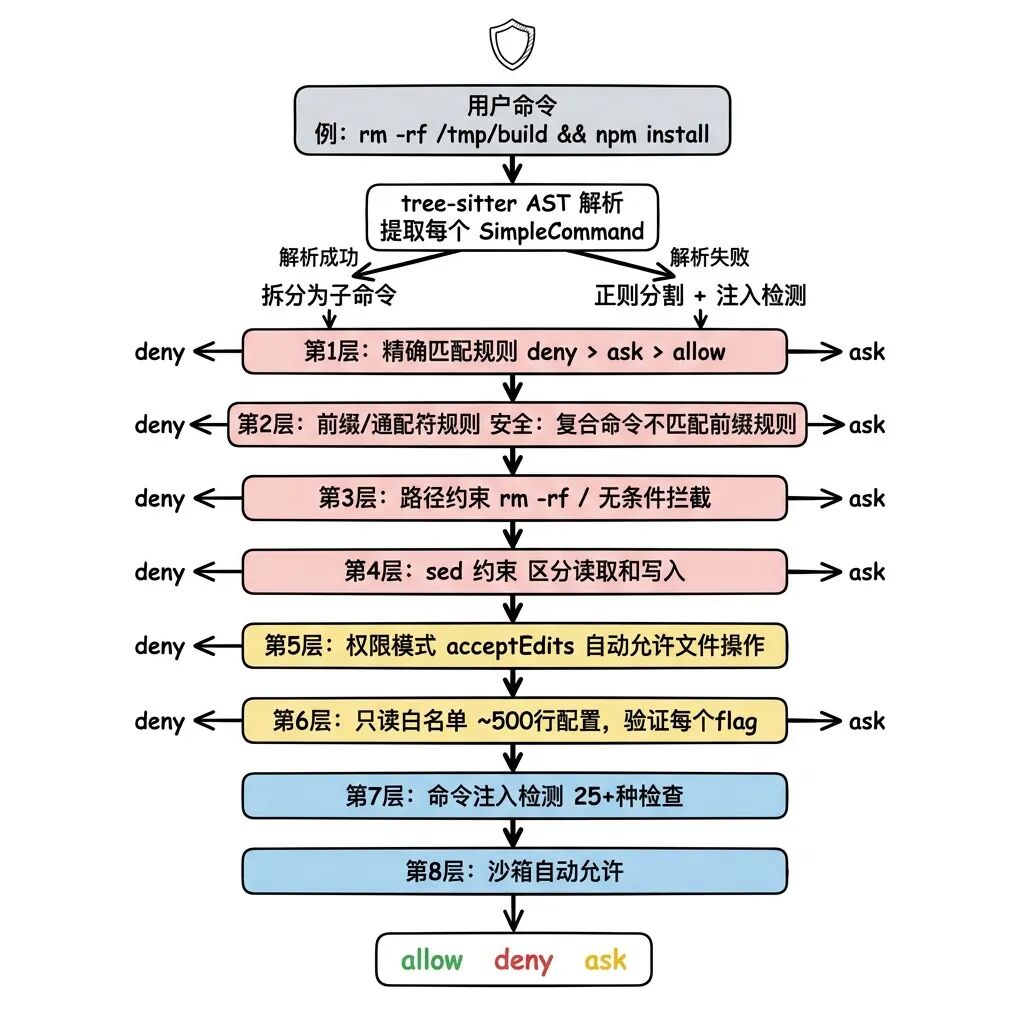

由于 Shell 命令具备近乎无限的破坏力,BashTool 单独占据了 18 个文件,构建出 8 层的防御体系。

几个极具参考价值的安全设计:

复合命令物理隔离:系统利用 tree-sitter 解析 Shell AST,将 cd /path && python3 evil.py 精确拆解为独立的 SimpleCommand。只要任何一个子命令未通过审计,整条复合指令即被否决。为了防范 ReDoS 攻击及事件循环饥饿,单一指令被硬性规定最多拆分为 50 个子命令。

Flag 级白名单验证:不仅锁定命令名,更对参数(Flag)值进行深度检验。例如限制 xargs -I 的输入格式,防备模型恶意利用 -i 的 GNU 变种语义执行进程注入。

25 种语法注入检测:bashSecurity.ts 中囊括了超过 25 种针对特殊语法的侦测逻辑,涵盖命令替换(反引号或 $())、进程替换(<())、Zsh 特有的高危内建方法(如 zmodload、syswrite)、控制字符以及各类 Unicode 伪装空白符。

沙箱环境兜底:SandboxManager 通过约束文件系统的读写路径、限制网络访问地址和 Unix socket,构建了最后一层安全网。

4.5 FileEditTool 的搜索-替换不变式

FileEditTool 没有采用基于行号的增删逻辑,而是强制执行“搜索-替换”。其前提是模型给出的 old_string 代码块必须在目标源文件中唯一匹配。若匹配到多处,系统将中止修改并要求模型继续提供更多的上下文代码直至唯一。这种死板但可靠的约束彻底杜绝了模型改错位置的灾难性事故。

同时,前文提到的 readFileState 构筑了第二条不变量防线:禁止编辑未读文件。模型无法凭借自身的“幻觉记忆”去盲改文件,它必须先用 FileRead 确认文件当前的真实状态。

五、权限体系:系统的免疫屏障

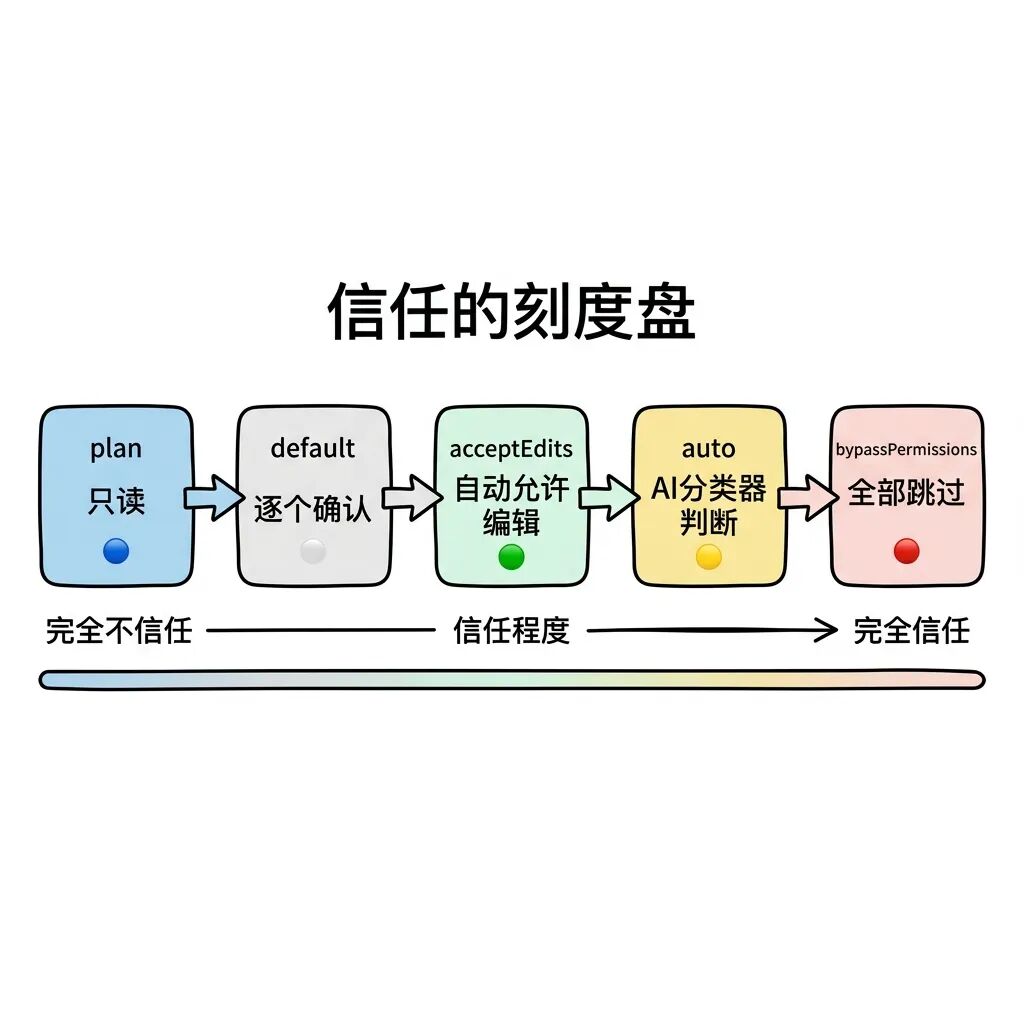

这套由 70 多个文件组成的体系,在“允许 AI 自主运转”和“防止引发系统性灾难”之间精妙地设定了信任刻度。

5.1 信任梯度的连续谱

权限系统定义了从锁死到完全放权的六个梯度:

| 模式 | 核心行为特征 | 适用工作流 |

|---|---|---|

plan |

剥夺一切写入权限,模型仅能用于架构规划和代码审查 | 探索性分析与审计 |

default |

默认启动模式,每个工具的调用均弹出 UI 请求人工确认 | 常规日常开发协作 |

acceptEdits |

工作区内的文件读写静默放行,其余环境修改仍需拦截确认 | 具备极高信任度的代码重构 |

auto |

引入模型侧的智能分类器实时研判安全性(内部环境) | 高频自动化作业 |

bypassPermissions |

彻底跳过常规人工检查流程,仅保留内核底层拦截 | CI 环境或受控隔离容器 |

dontAsk |

遇到拦截提示直接将其转换为 Deny,跳过任务而不弹窗 | 纯自动化的无人值守脚本 |

配合此模式,系统植入了基于 Statsig 门控机制的 bypassPermissionsKillswitch.ts 远程熔断器。当 Anthropic 捕捉到大规模的安全漏洞时,可以瞬间远程降级全球客户端的 bypass 模式。auto 模式下也有类似 autoModeCircuitBroken 的切断机制。

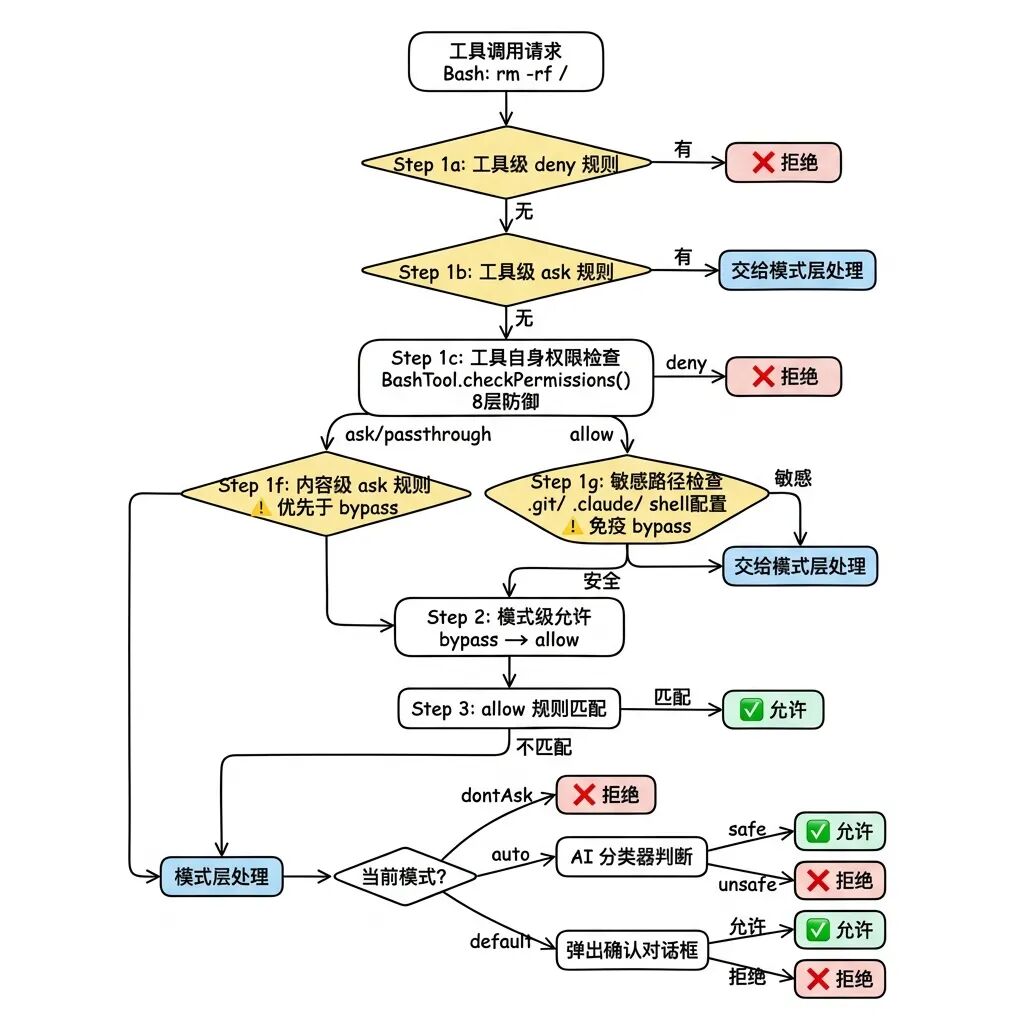

5.2 多层评估管线与规则遮蔽

针对 rm -rf / 这类敏感指令的评估,系统制定了多层管线机制:

显式 Ask 规则绝对优先:即使当前处于 bypassPermissions,若用户手工配置了 ask: ["Bash(npm publish:*)"],系统也会中止自动执行并弹窗。这贯彻了“用户的显式指令永远凌驾于全局模式”的设计哲学。

硬编码路径免疫:对 .git/、.claude/、.vscode/ 及终端配置文件(如 .bashrc、.zshrc)的修改,被硬编码免疫于 bypass 模式之外,任何情况下均须人工确认。

分类器熔断保护:在 auto 模式中,若 AI 分类器连续拒绝该指令 3 次,或单次会话总计拒绝达 20 次,系统会从智能拒绝降级为强行弹窗要求用户介入。若系统当前处于 Headless(无界面)模式,则直接抛出 AbortError 销毁整个 Agent 进程。

5.3 规则来源、语法与遮蔽检测

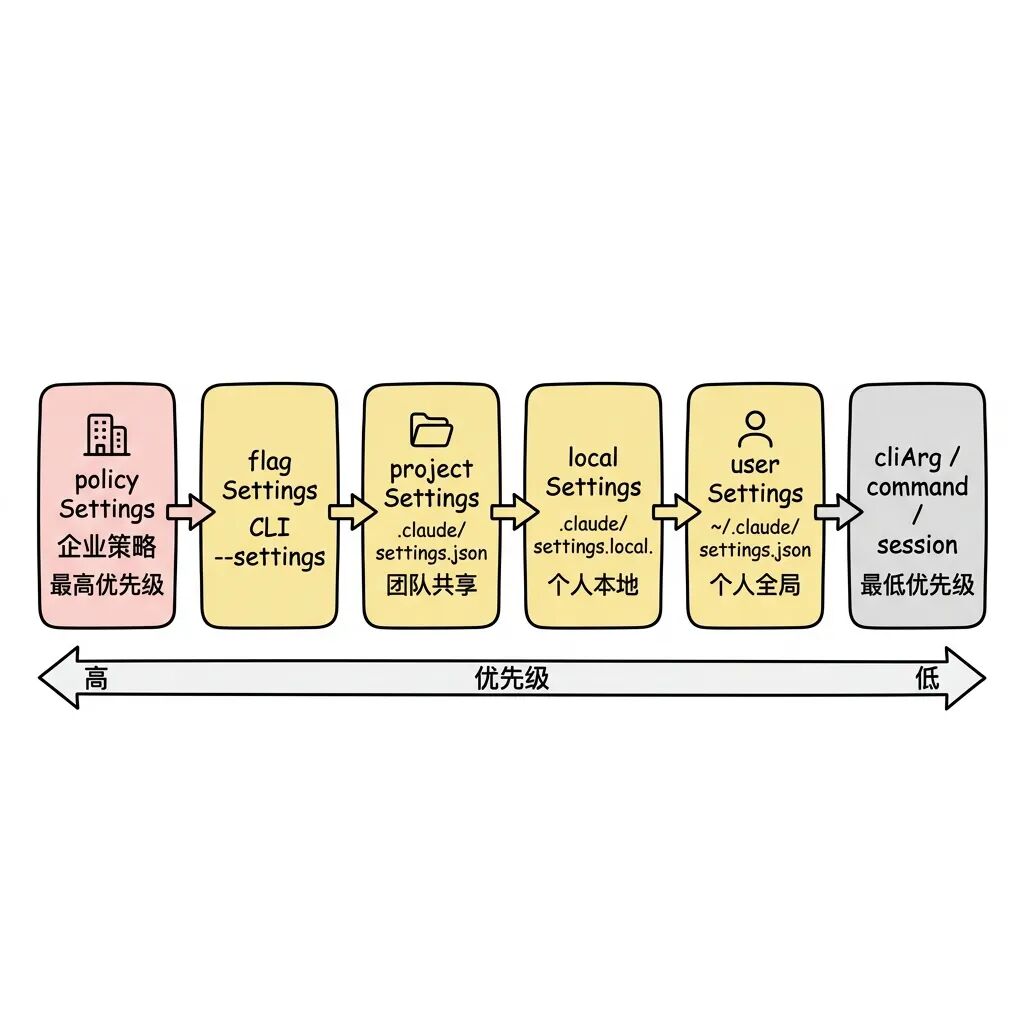

每条权限规则受控于 8 种不同的来源层级。企业管理员借助 policySettings 拥有绝对的统治权,当开启 allowManagedPermissionRulesOnly: true 后,系统只识别企业下发的规则册。

Shell 匹配语法支持精确匹配、旧版前缀匹配(npm:*)和通配符正则。系统在这里加入了一个精巧的处理:当模式以空格加通配符结尾(如 git *)时,系统会将其尾部编译为可选匹配,从而使得该规则既能匹配 git add 也能兼容裸命令 git。

为了解决用户体验痛点,shadowedRuleDetection.ts 会对配置文件进行规则遮蔽检测。当用户错误地将 deny: ["Bash"] 写在 allow:["Bash(ls:*)"] 之前时,后者因为评估管线顺序问题永远无法触达,UI 层级会立刻渲染红色警告指导用户调整顺序。

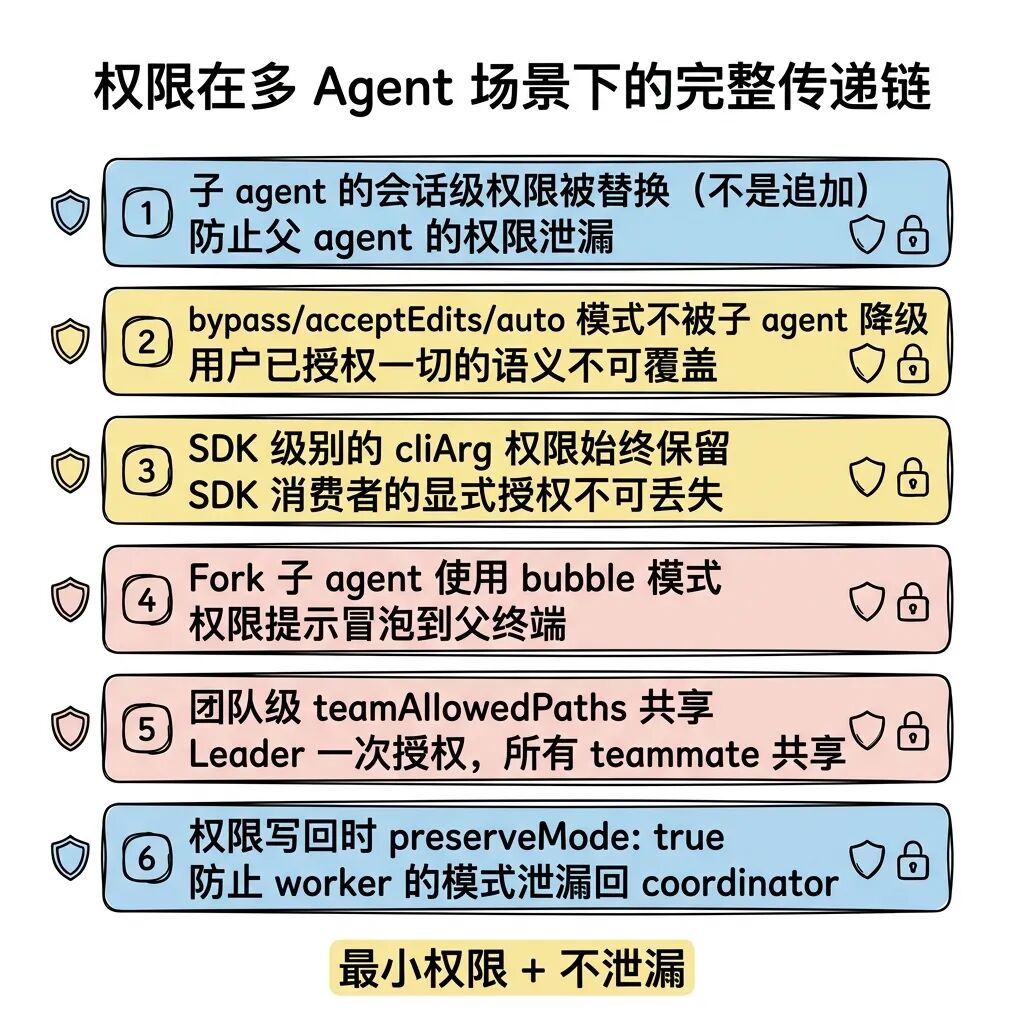

5.4 权限在多 Agent 中的三种传递 Handler

针对不同类型的下属 Agent,权限处理器拆分出了三条路径:

interactiveHandler:面向标准的交互模式,通过界面弹窗请求。coordinatorHandler:配合分类器与 Hooks 优先进行静默审批,失败后再介入人工。swarmWorkerHandler:配合bubble冒泡机制,将请求跨进程发送给主线终端的 Leader Permission Bridge。

如果 Agent 是带有shouldAvoidPermissionPrompts: true标记的异步任务,遇到确权请求时,它没有界面可以弹窗,将直接对该任务执行静默否决(自动拒绝)。

六、多 Agent 协作:构建蜂群智能

面对复杂的长周期开发任务,系统通过任务拆解和工作区隔离衍生出了强大的多 Agent 架构。

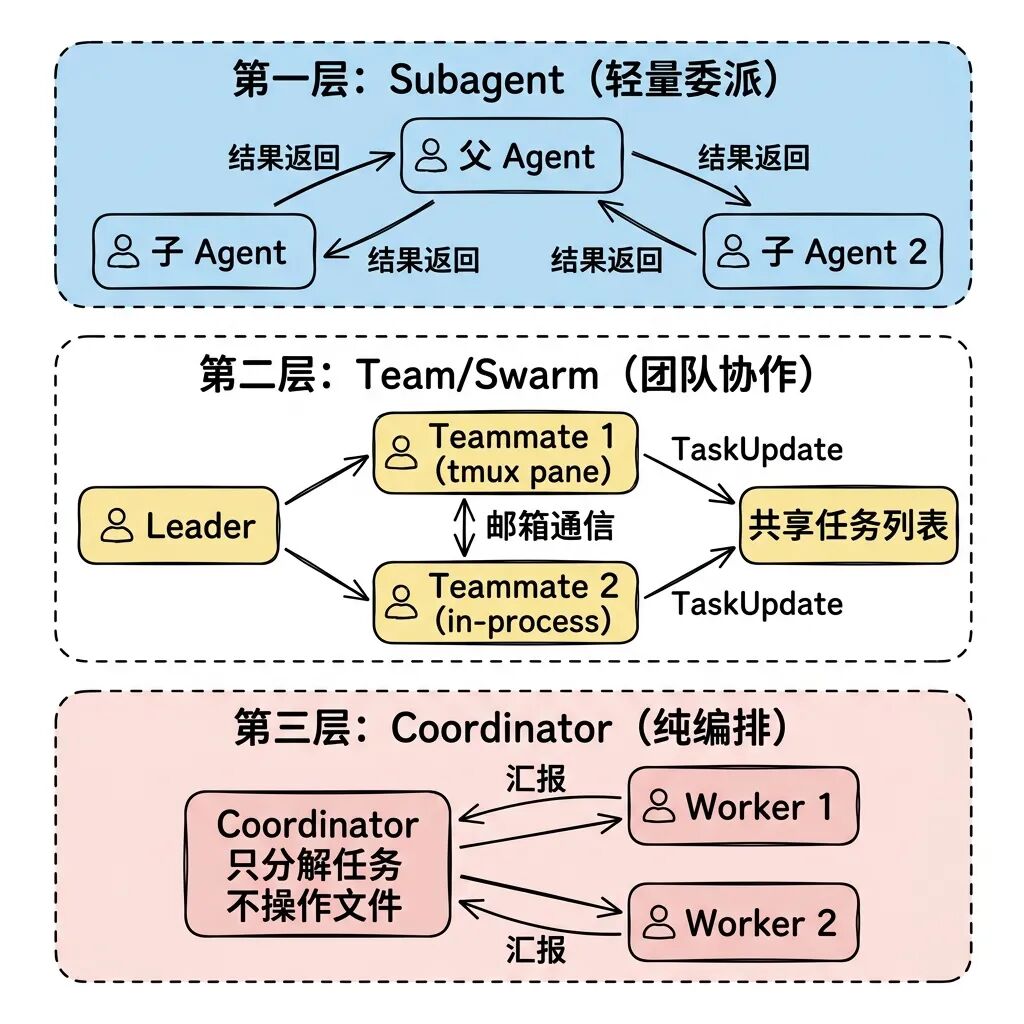

6.1 三层抽象边界

- Subagent:极为轻量的子节点,通常被父节点同步或异步拉起,用于执行类似检索函数定义的原子任务。

- Team/Swarm:具有完整生命周期的团队拓扑结构。成员被划分为 Leader 与 Teammate,具备点对点通信能力,极其适合跨越前后端的并行重构。

- Coordinator:纯粹的任务编排器。该模式下的节点被剥夺了调用底层读写工具的资格,完全聚焦于解析子节点报告并发号施令。

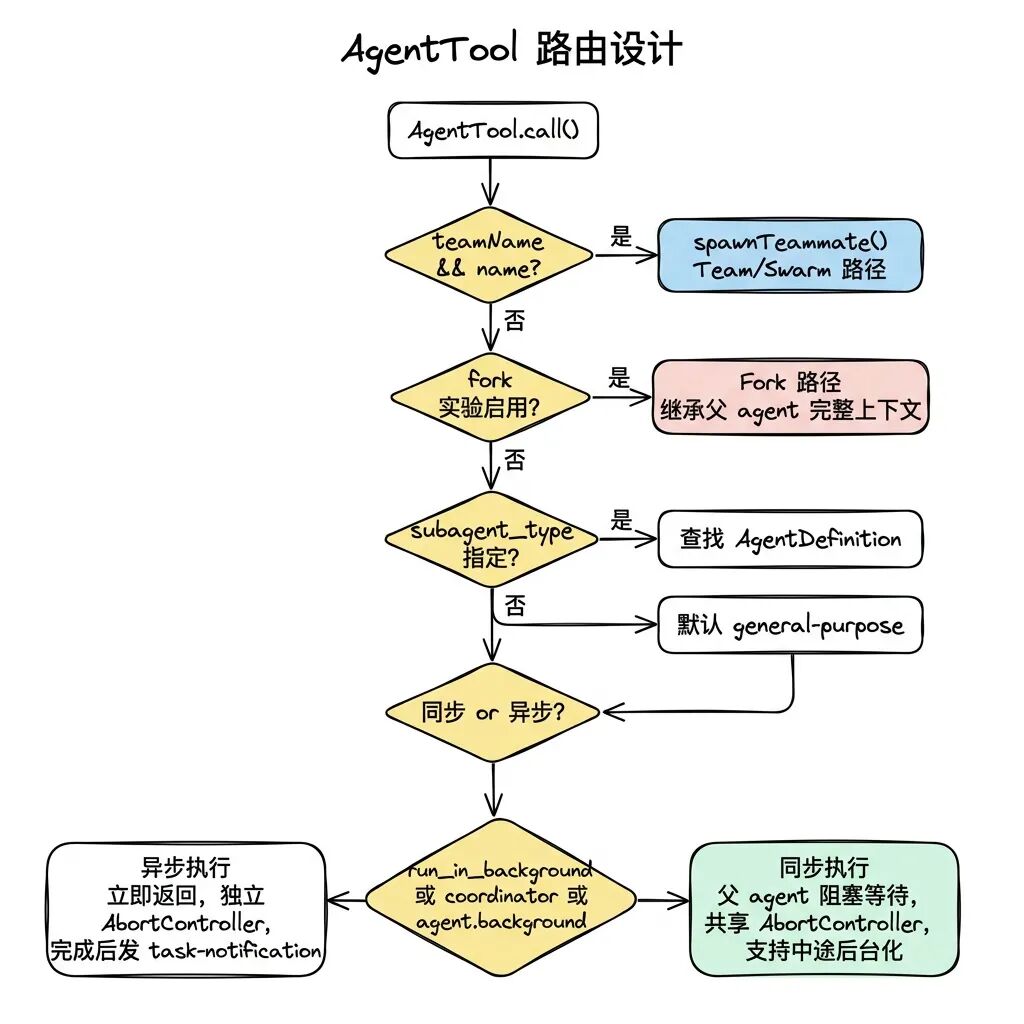

6.2 AgentTool 的统一路由

系统中所有针对子进程的触发动作都收敛于唯一的 AgentTool。这一举措极大程度地削弱了模型调用工具的认知开销。

Agent 被抽象为一个庞大的三层联合类型定义,包含:内置节点(BuiltIn)、用户覆写(Custom)以及外部插件(Plugin)。冲突时遵循 built-in < plugin < userSettings < projectSettings < flagSettings < policySettings 的层级覆写原则。

6.3 极端定制的内建 Agent

系统中硬编码了多款特化职能的 Agent:

Explore(搜索专用):被强制锁定为 Haiku 模型(最便宜且快速),彻底禁止 Edit/Write 权限。更为极致的是,源码注释显示它在初始化时主动丢弃了 CLAUDE.md(项目规范配置)以及 Git 状态这两块庞大的只读数据。在大规模部署下,面对每周 3400 万次的衍生调用,这仅仅两个信息的省略便节省了 5-15 Gtok/week 的恐怖用量。

Verification(验证专用):其包含近 120 行的系统提示词,堪称最长 Prompt。它旨在对抗 LLM 容易产生的“代码看起来没问题、测试应该能通过”这类自我欺骗性幻觉,被强制要求在得出结论前必须输出具体的测试执行指令以及标准输出日志。此外,其带有 background: true 标记,永远在后台异步计算。

6.4 子节点执行引擎的精细化控制

runAgent() 承担了子节点执行的重任。它的核心逻辑是彻底复用主节点的 query() 循环框架。

针对权限覆盖,系统引入了强制的安全约束逻辑:子节点允许自行声明 permissionMode,但绝对不允许将运行在 bypassPermissions、acceptEdits 和 auto 模式的父级节点拉入 default 模式。简而言之,子系统不能通过伪装成更高的安全级别来破坏全局的信任流转机制。

工具过滤经历了三级严格筛查:

- 全局禁用表(ALL_AGENT_DISALLOWED_TOOLS)一律封锁。

- 非内建 Agent 禁用表(CUSTOM_AGENT_DISALLOWED_TOOLS)拦截非法工具。

- 异步 Agent 专用的白名单控制(ASYNC_AGENT_ALLOWED_TOOLS)。

值得一提的是,所有以mcp__前缀命名的外部 MCP 工具无视上述所有规则全量放行,确保外部扩展不受内部拓扑类型限制。

在生命周期终末,清理阶段必须精确执行 8 项清道夫工作:断开专有 MCP 链接、清理 session hooks 监听、强制清除分配的 Prompt Cache、释放文件状态缓存字典、注销 Perfetto 性能追踪句柄、清空 Transcript 映射表、扫除孤儿 todo 任务、强杀后台未退出的 bash 驻留进程。

6.5 Fork Subagent:Cache 命中率的极致压榨

作为一种实验性质的模式,Fork 旨在完全继承主节点的内存上下文及对话记录。

它的核心任务是最大化 Prompt Cache 命中率。所有传入的历史消息结构和 tool_use 占位符必须保持比特级的一致,仅在数据流的最末端追加一条针对当前子节点的特异性指令。当多个 Fork 并发启动时,由于前 99% 的数据序列完全重叠,它们直接命中远端的高速前缀缓存。

防递归引发爆炸的设计同样苛刻:系统执行了双重检查机制。依靠 querySource(抗压缩检查器)与消息流中扫描 <fork-boilerplate> 标签作为双保险阻断无限派生。

在最后的注入指令中,使用了极为严厉的全大写英文 “STOP. READ THIS FIRST.” 强行引起 LLM 的注意力转移,要求其忽略继承而来的旧身份,接管新的分派任务。

6.6 Team/Swarm 双轨后端机制

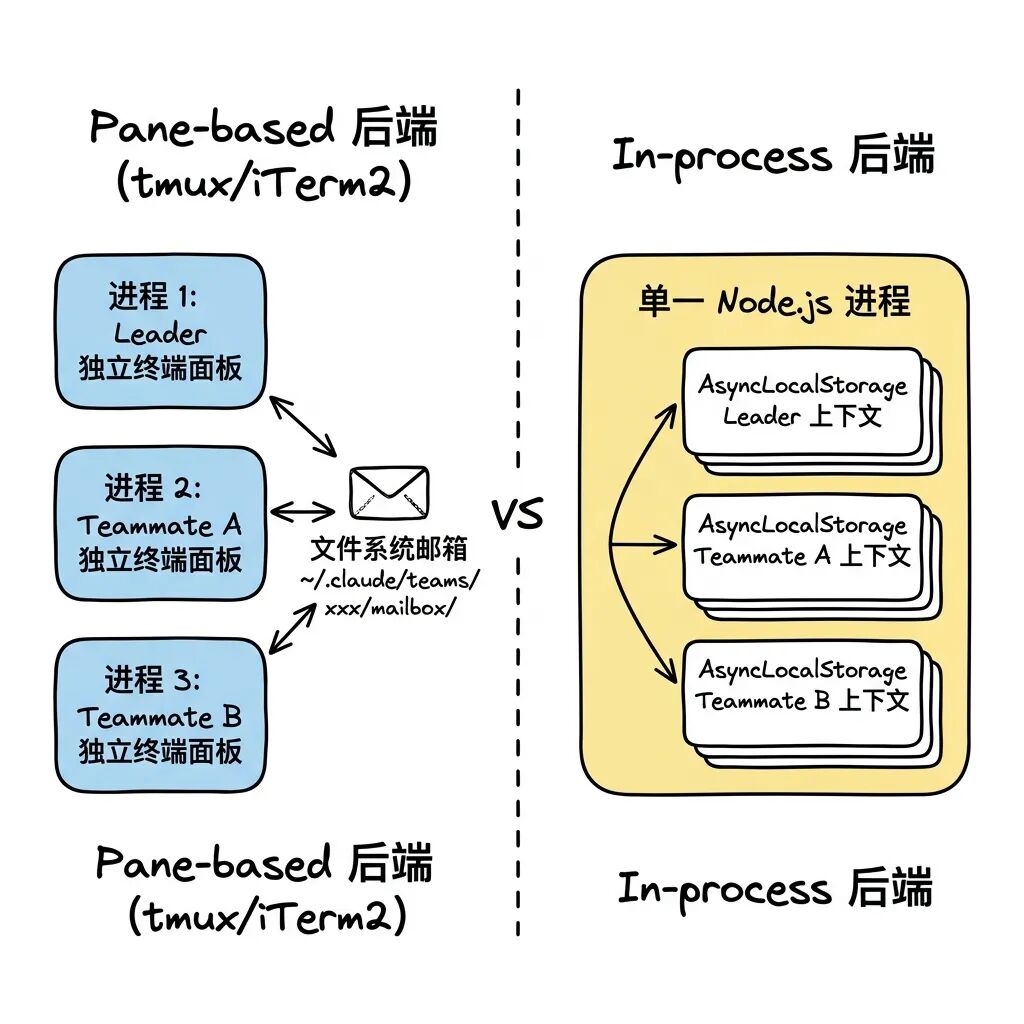

为了支撑团队协作,系统构建了两种完全迥异的底层结构:

系统基于环境状态执行探测并降级:如果在 tmux 中,启用 TmuxBackend;如果在 iTerm2 内部,启用 ITermBackend;若两处皆无但检测到系统持有 tmux,则调用外部 Tmux 会话;若一无所有,强制抛错中止并要求用户配置环境。在纯 SDK 驱动模式下,系统锁定使用 In-process。

这两种后端被一致的 TeammateExecutor 接口规范屏蔽了差异,暴露给顶层的 API 皆为简单的 spawn()、sendMessage() 和 terminate()。

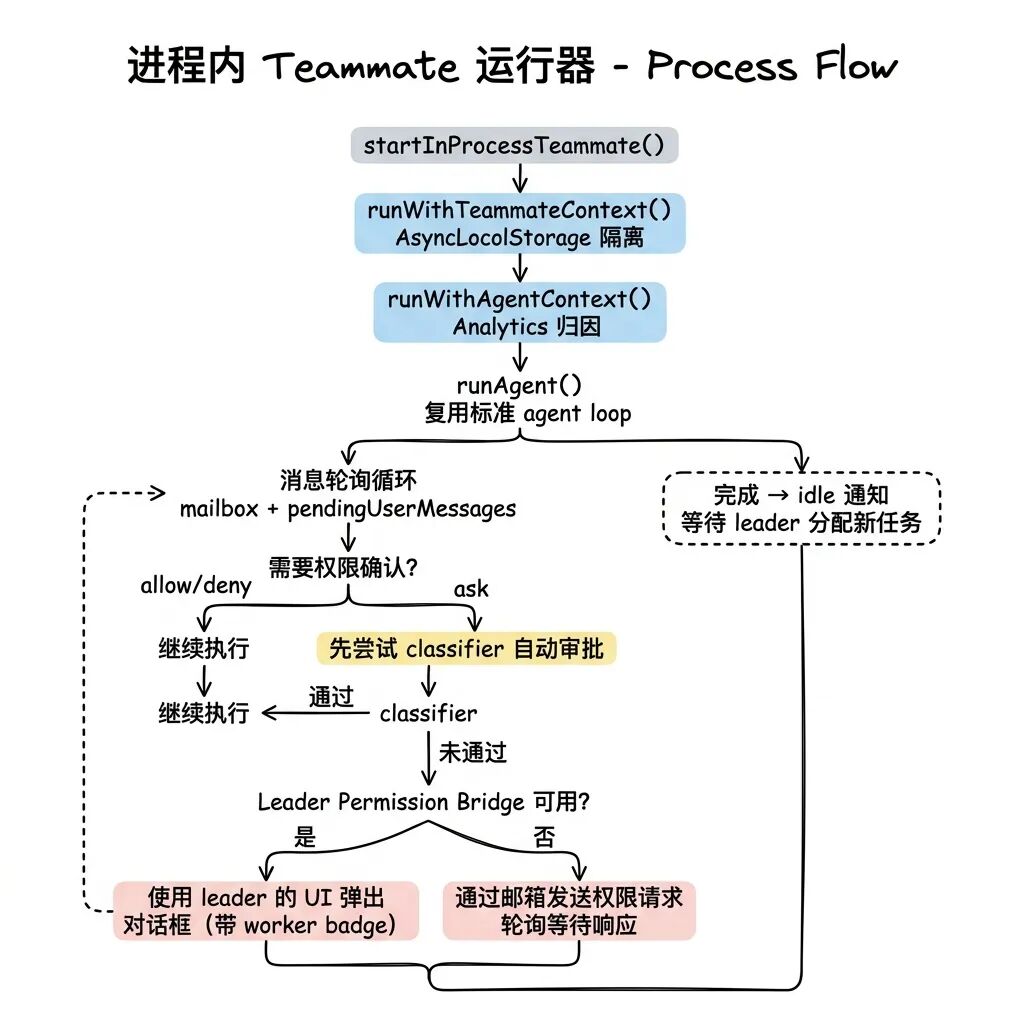

6.7 极其复杂的进程内 (In-process) 引擎

拥有将近 1400 行代码的 src/utils/swarm/inProcessRunner.ts 是协作网络中最复杂的枢纽。

针对共享内存下的权限逃逸防护,createInProcessCanUseTool() 构建了精巧的三级审批流:

- 执行常规的 allow / deny 检查。

- 若遇到 ask,优先交由后台 Classifier 审判。

- 若必须人工介入,启用核心组件 Leader Permission Bridge(主节点权限桥接)。

后台任务利用桥接器反向调用前台 REPL 进程暴露的setToolUseConfirmQueue,在主屏幕上绘制出带有特定 Teammate 徽章的越权确认框。审批结果回传时附带preserveMode: true标记,彻底隔绝子系统通过此路径探知主系统的全局权限模式。

生命周期控制中引入了 Idle 待机状态。Teammate 完成任务后并不会被物理销毁进程,而是挂起并向主节点发送包含点对点通信摘要(peer DM 摘要)的 idle 报文。

对于内存的无节制膨胀,该组件内嵌了 TEAMMATE_MESSAGES_UI_CAP = 50 的硬限制保护。源码注释透露,在一次堪称灾难的“鲸鱼会话”压力测试中,系统于 2 分钟内失控派生了 292 个关联 Agent,内存消耗瞬间突破 36.8GB。这道物理限制正是这次故障带来的教训。

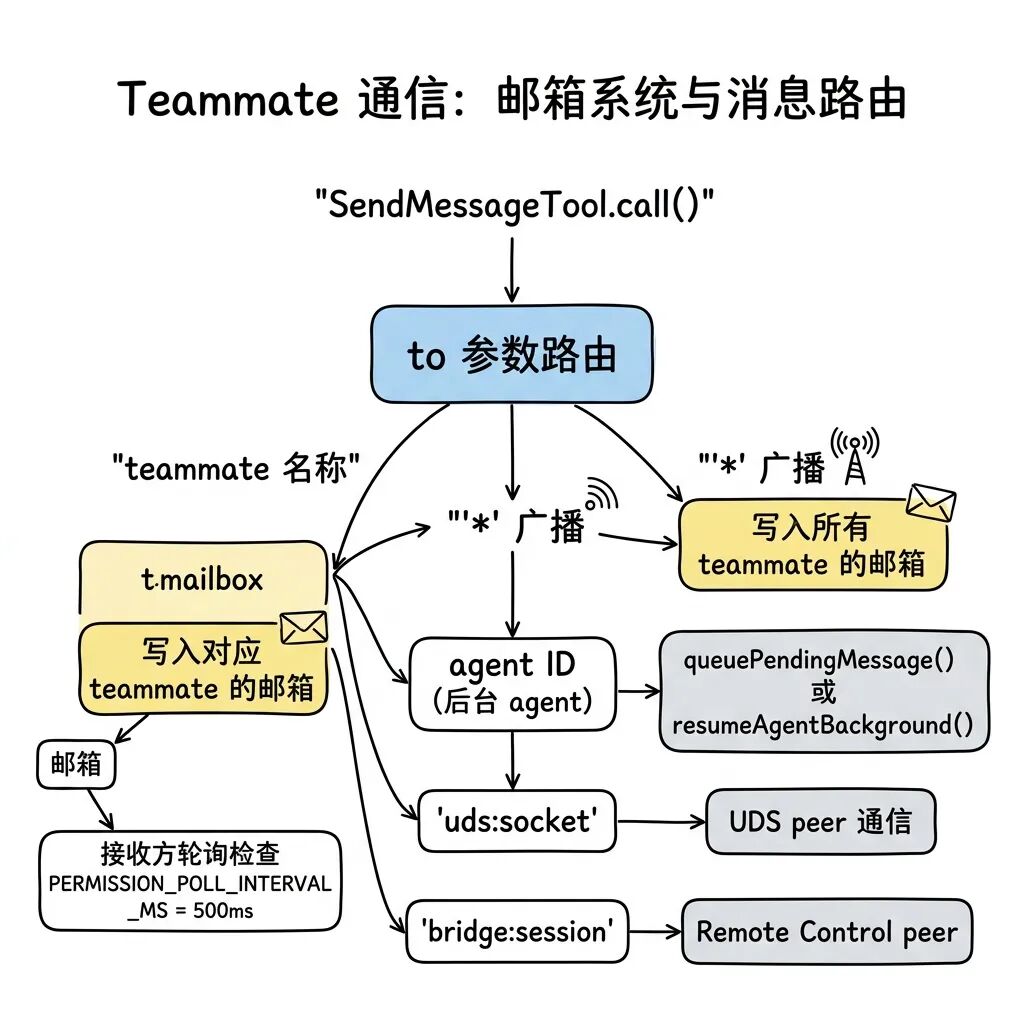

6.8 跨网络邮箱与 Coordinator 设计理念

独立物理进程间的协同通信建立在本地文件系统的 ~/.claude/teams/<teamName>/mailbox/<agentName>/ 路径之上。统一利用 SendMessageTool 挂载路由。

通信协议包含了结构化的控制帧(如 shutdown_request、shutdown_response 及 plan_approval_request),使得网络具备自我回收与响应流处理能力。

再往上层,coordinatorMode.ts 揭示了最高指挥官的设计准则。它只持有 TeamCreate、TaskStop、SendMessage 等 6 种指挥工具。其 260 行的专属 Prompt 定义了包含综合分析、指令下发等四阶段逻辑。

这里隐藏着一条核心的 Anti-pattern 禁忌:“绝对不要委派理解过程”。Coordinator 被严禁向子节点发送“基于你的分析,去修好那个 Bug”这类含糊指令,它必须自行咀嚼完所有的上下文,转化成带有明确文件和行号指向的执行指令。

为了弥补 Coordinator 无法编辑文件的限制,它拥有一块特殊的 Scratchpad 目录。所有的 worker 可以无视常规读写审批向该目录投放中间分析产物。另外,此模式与前文的 Fork 完全互斥——Fork 一位不掌握任何实权文件状态的指挥官,无法产生任何有效继承。

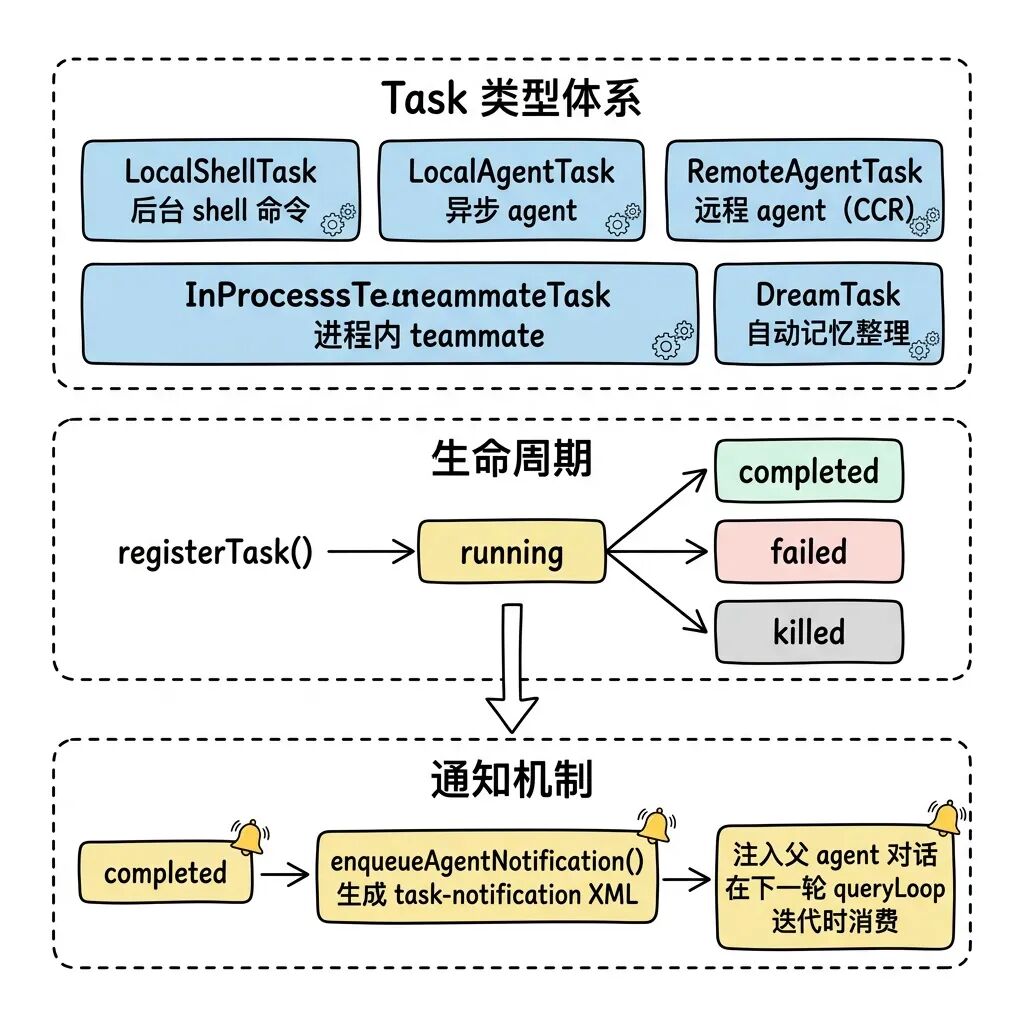

6.9 异步工作的基础设施:Task 系统

任何长时间阻塞主界面的逻辑,统统塞入 AppState.tasks 进行集中托管。

LocalAgentTask 提供极高精度的刻度:实时上报调用的工具总数、包含输入输出的全局 Token 开销账本以及最近 5 次调用的文本描述。

InProcessTeammateTask 维持了双 AbortController 的控制架构:主 abortController 负责整机物理拔除,而 currentWorkAbortController 仅仅掐断当前正在等待的工具轮询。

DreamTask (梦境整理任务)是其中最为特殊的概念。在终端闲置期间,该任务如同守护进程般自动启动,反刍近期的会话语料并整理浓缩至记忆文件中。若遭到意外中断,其 kill() 例程会自动执行锁文件 mtime 时间戳回滚技术,确保下次重启无缝重传。

6.10 多节点间的全套权限传递

这六条传递链严守“最小暴露 + 防止越权扩散”的基本盘。

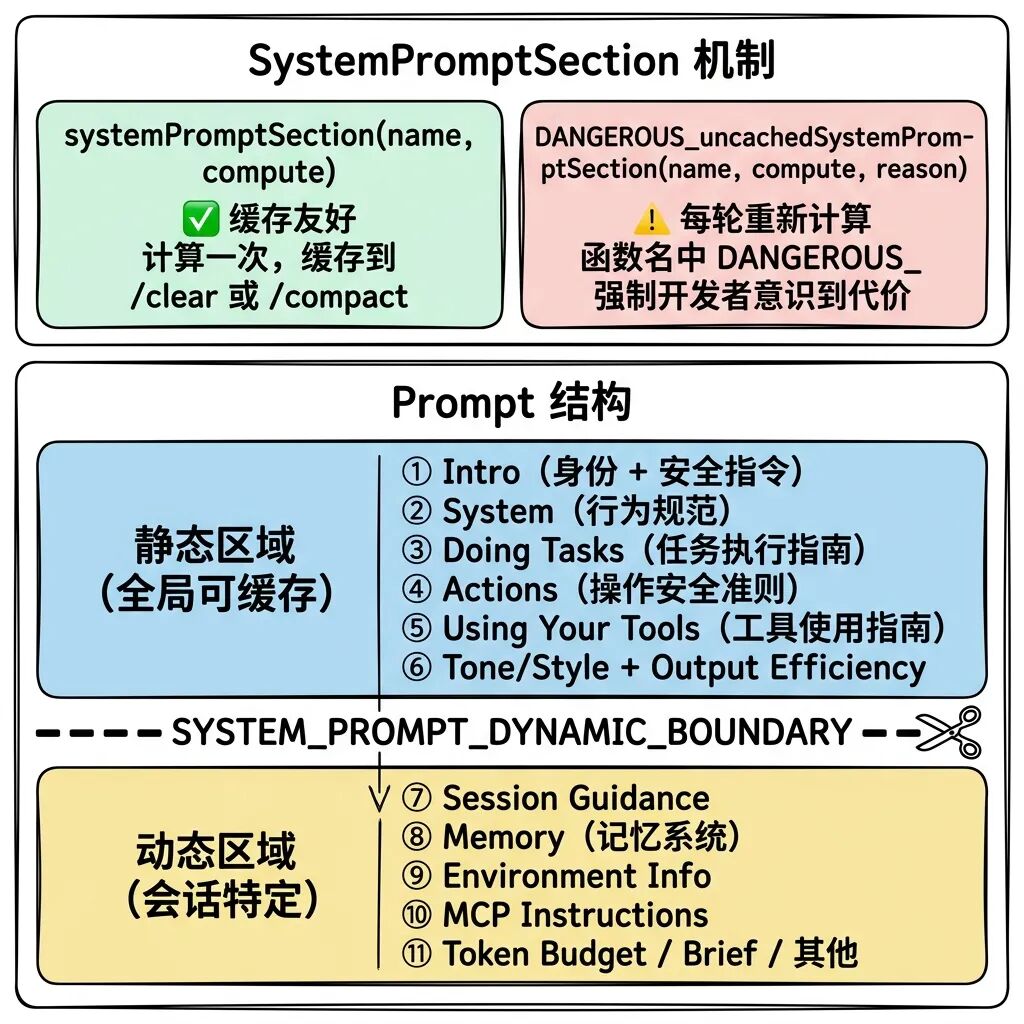

七、System Prompt 工程:重塑上下文

进入 src/constants/prompts.ts 与 src/context.ts,这里的逻辑彻底宣告了死记硬背式 Prompt 的淘汰。系统执行的是极其精密的 Context Engineering(上下文组建工程)。

7.1 Memoization 分段缓存系统

庞大的提示词库并非拼装成单一的巨型字符串,而是被拆解为独立的 string[] 段落容器。核心推动力直指 API 层的 Prompt Cache 优化。

SYSTEM_PROMPT_DYNAMIC_BOUNDARY 如同一道分水岭。之上属于静态常量,携带 scope: 'global' 缓存标识跨全球用户共享。当海量请求命中同一份前缀常量时,不仅 API 成本断崖式下跌,响应耗时也被极度压缩。

跨越边界之下则属于用户独占。源码对意图突破这一边界的函数启用了 DANGEROUS_uncachedSystemPromptSection 警告前缀,强制开发人员必须在此提供 _reason 字面量参数供代码审查。

7.2 静态宪法与特化策略

在 Doing Tasks 规范段落中,多次向模型强调了“代码从简”原则:“三个类似的重复代码行,远好过一次过早的抽象提取(Three similar lines of code is better than a premature abstraction.)”。这实质上是通过防御性的指令,压制 LLM 与生俱来的“过度设计和炫技”倾向。

Actions 控制段明确宣示授权孤立性原则:“用户的一次允许,不代表在所有上下文中都被放行”。

而对于内部版特权配置,甚至出现了“默认不要写任何代码注释”的奇特约束。注释证实,在 Capybara v8 模型的早期评估中,模型生成假想逻辑导致了 29-30% 的虚假声明率,直接禁绝注释成了最快的临时妥协方案。

对于工具栏目,模型被严格规定使用专用工具替代 Bash 命令链(如用 FileRead 替代 cat),专用工具提供的结构化输出和受控环境能大幅度降低意外。

7.3 环境探测与动态增量注入

在会话初始化阶段,src/context.ts 会向上溯源探测并合并各层级的 CLAUDE.md 文件注入至 userContext 中。此处采用 --bare 纯净启动虽然会切断自动探索,但仍旧严格遵循通过 --add-dir 手动挂载的规则,即“bare 代表不主动添加,而非不接受输入”。

这甚至连带打破了分类器的内部死循环:yoloClassifier → claudemd → filesystem → permissions → yoloClassifier。CLAUDE.md 在加载后第一时间硬编码至 bootstrap/state.ts 提供缓存拦截。

Git 状态注入则并发拉取五条信息流(当前分支、主干分支、工作区状态、最近五条 Commit 及操作者)。为防信息过载,工作区状态被硬裁剪在 2000 个字符内,提示模型需要完整日志时自行通过 BashTool 获取。

与外接 MCP Server 通信时,isMcpInstructionsDeltaEnabled 开关控制了指令仅在拓扑结构发生变化时采取增量式下发,阻断了重复字节的传输浪费。

7.4 四重防线的压缩与重建

当有限的 Token 上下文濒临枯竭,系统启用四层不同量级的压缩防线:

AutoCompact 策略所采用的引导 Prompt 极其精细,强制保留包括错误排查路线在内的九大信息种类。核心重点在于“必须保留所有未转换为工具输出的用户原始指令消息”。LLM 极易在摘要阶段丢失诸如“我刚才说不用 Redux”这类的用户补充要求,该工程设计实质上是一种反遗忘技术。

完成压缩后进入重建阶段,系统会再次抽提最多 5 份核心文件(限制每份 5000 Token 上限)以及 25000 Token 的 Skill 指令片段进行逆向再注入,确保其未完全丧失对文件细节的视野。

更进一步,由于 AutoCompact 具有极强的毁灭性,其与温和的渐进式折叠方案 Context Collapse 呈天然排斥状态——当折叠模式启动时,AutoCompact 被强制抑制。

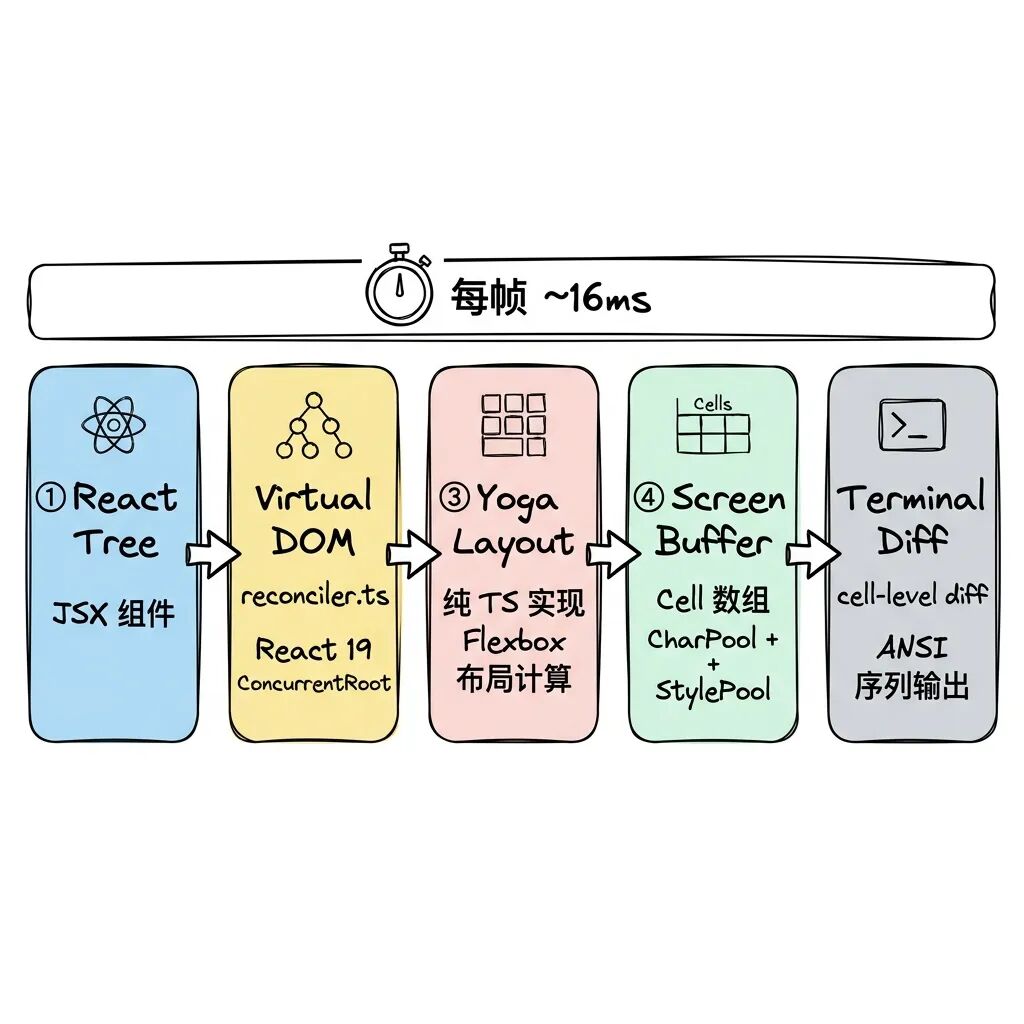

八、终端 UI:重构 React 高级渲染引擎

整个 CLI 界面由存放在 src/ink/ 目录下的 90 个文件,近两万行 React 代码接管。这彻底改变了 CLI 粗糙输出的印象。

8.1 5级渲染管线与 TS Yoga

- React Reconciler:调用

react-reconciler将 React<Box>解析为底层挂载了 Yoga 引擎的终端 DOMink-box。支持 React 19 并发特性的 ConcurrentRoot。 - 纯 TS 重构版 Yoga:剔除了原版 Ink 引用的 WASM 文件计算逻辑,避免了

await loadYoga()带来的首屏卡顿及长期运行后的内存线性膨胀,将所有渲染接口向隔离层LayoutNode对齐。 - 驻留对象池:系统维护了三个高速缓存区。ASCII 字符通过 Int32Array 获取

CharPool中的 O(1) 索引命中;StylePool直接缓存了转换前后的差异序列;包含特殊 OSC 8 协议的链接写入HyperlinkPool。每隔五分钟执行的定时清道夫会依靠migrateScreenPools方法回收并迁移仍然活跃的细胞单元(Cell)。

8.2 极致的防闪烁硬件级优化

系统仅遍历发生 dirty 标记异动或者位移产生的视区。这使得时钟动画或进度条旋转组件带来的 CPU 开销仅与其面积挂钩。

面对大面积的文本滚轴输出,不再执行暴力重绘,而是模拟底层终端硬件驱动级的 DECSTBM 滚轴机制(下发 CSI top;bot r 及 CSI n S 指令),同时在内部的 prev.screen 进行位移映射,使 Diff 算法只需应对滚入屏幕的唯一新行。

利用双缓冲(Double Buffering)机制维护前后台两帧画面,辅以 Lodash 高频节流(16ms 即 60fps 的 leading + trailing 模式),通过 DEC 2026 协议在全量更新数据前后封套 BSU(Begin Synchronized Update)与 ESU,彻底实现了终端屏幕的帧同步原子刷新,根除了频闪。行内解析也引入了 charCache 将计算过的 ANSI 结果强行命中跳过耗时操作。

8.3 捕获冒泡机制与无 Redux 状态

内置了完善的 DOM 级别事件拦截流(Dispatcher)。键盘输入获取绝对的 DiscreteEventPriority(即时插队处理权),而窗口形变(Resize)等被规划进 ContinuousEventPriority 进行消抖合并处理。

抛弃了沉重冗余的 Redux,基于 DeepImmutable 的 AppState 持有约 50 个核心状态字典,配合原生的 React Context 注入。全局仅靠 onChangeAppState 的钩子捕捉权限模式切换等高优先级的副作用并实时派发至相关组件。

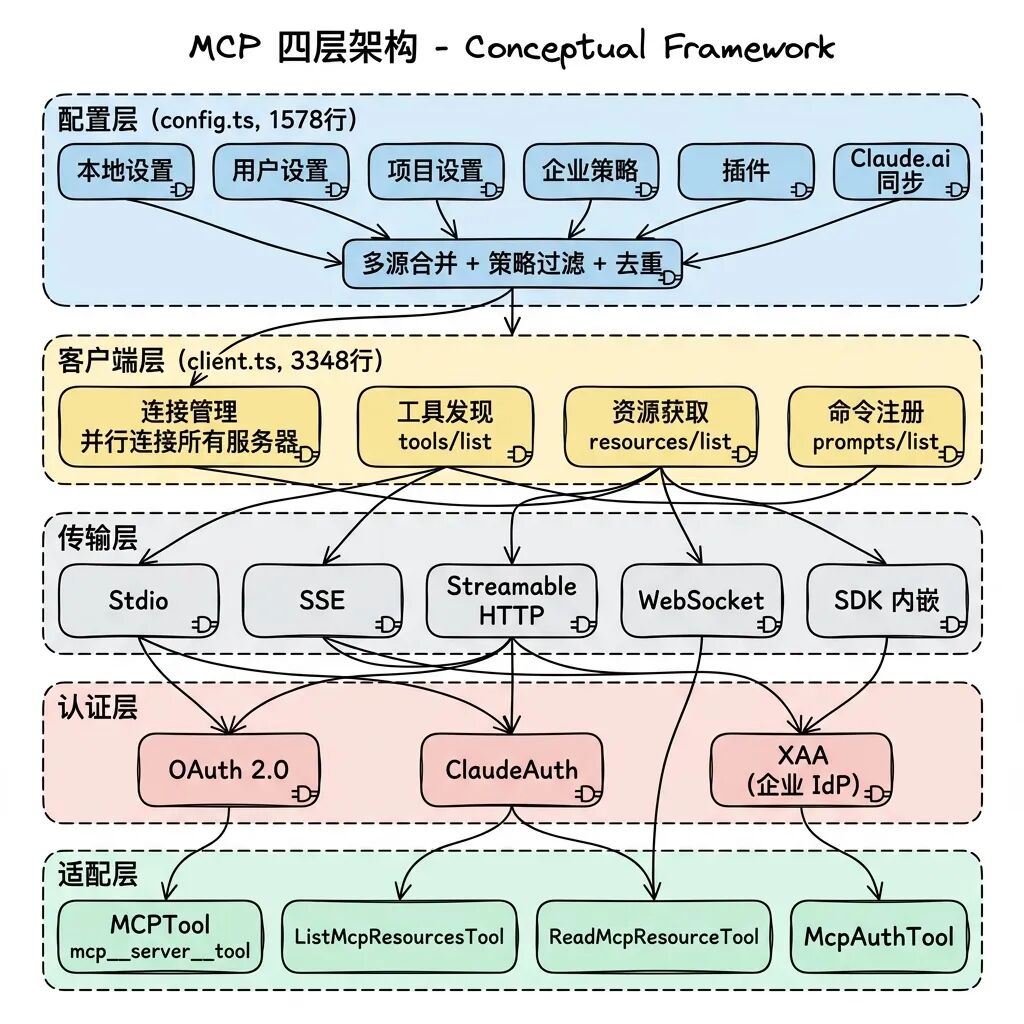

九、MCP 集成:标准化的能力外接模块

面对 Model Context Protocol (MCP) 这一逐步成为行业标准的协议,模块置入在 src/services/mcp/ 中。

底层 config.ts 从企业级 policy、本地项目规范等六个不同信源拉取网络配置。遇到 Claude.ai 云端环境同步列表时,dedupClaudeAiMcpServers 将接管去重并将高优控制权让渡给本地配置。

发现的新外部工具在接入时即被重新封套,名称强制转换为 mcp__<serverName>__<toolName> 这一特定格式以防止覆写冲突,同时其 JSON Schema 定义被重新映射注入系统自身的 Zod 防护验证网内。Agent 每次执行 Loop 的迭代开端,均会强制执行 refreshTools() 以抓取外部节点的最新功能变更。

内置的 McpAuthTool 为那些需要二次认证的服务器留设了特殊接口。当模型操作遇阻,可以直接中断流程,指引用户在浏览器侧走完 OAuth 握手并带着凭据返回重新下达指令。

十、架构启发与工程深度反思

针对这份海量工程代码的剖析,为任何试图构建类似 Agentic 系统的开发人员总结出以下极具价值的设计模式:

把 AsyncGenerator 作为绝对核心基石:异步生成器处理整个执行链,在解决模型流式并发、反向背压抑制、安全撤销信号的逐级下推以及组合调用上展示出了 Promise 链无可比拟的系统统治力。

极端的 Fail-closed 安全兜底:没有注册并发属性就是禁止并发,没有写明读写属性就是视作恶意写入。这类通过框架层将漏洞预置为拒止状态的设计,值得在所有系统底层效仿。

彻底抛弃 if-else 的构建隔离:feature() 宏 [7] 在物理层面上干掉了所有未就绪功能进入生产环境的机会,避免了任何潜在运行态异常或反编译泄密。

一切为了 Prompt Cache 服务的重构设计:从 Tool 列表极其讲究的前后站位排序,到系统宪法边界的切分,直至 Fork 操作时那极其怪异的后缀补充手段。大型系统架构应该把缓存命中率作为“一等公民”而非事后打补丁的考量。

解决 LLM 缺陷的工程对策:例如压缩历史前强制规定“不能丢弃任何非工具返回值的原始指令”,利用工程设计弥补了大语言模型容易抛弃用户小要求导致失忆的通用硬伤。

遗留的架构隐患:即使严谨如斯,在 bootstrap/state.ts 中维护的包含 200 余个字典字段的全局对象上,依然留存了 “DO NOT ADD MORE STATE HERE” 这样的无奈警告。对于一个 50 万行量级的复杂系统,过度缺乏基于依赖注入的细分状态管理是一个危险的信号。

另外,BashTool 虽然设计精巧,但其揉捏了 8 层隔离验证机制导致代码过于庞大复杂,若能将其校验逻辑抽出,替换为 OPA (Open Policy Agent) 或 Rego 风格的声明式引擎配置,将大幅增强框架的拓展生命力。

在数据持久化层面,工具流反馈目前依然是扁平字符串形态。若能够重构为具备结构化检索能力的数据层存储,将助力长效记忆系统和 Context Collapse 获取更精准的折叠切入点。

随着 Anthropic 将其中核心模块抽离成开源的 SDK 发行版,未来的演进必将以去耦合与插件化的面貌呈现。

附录:核心引擎与控制面索引

| 系统模块 | 底层调度与实现文件 | 代码体量评估 |

|---|---|---|

| Agent Loop 引擎核心 | src/QueryEngine.ts, src/query.ts |

3,024 行 |

| 工具分流与并发调度器 | src/services/tools/StreamingToolExecutor.ts, toolExecution.ts |

2,275 行 |

| 抽象方法与 Tool 组装 | src/Tool.ts, src/tools.ts |

1,181 行 |

| Bash 物理沙箱控制面 | src/tools/BashTool/ 目录下 (18 个文件) |

约 5,000 行 |

| 全局安全授权审计中心 | src/utils/permissions/permissions.ts |

约 1,400 行 |

| 规则遮蔽与评估拦截网 | src/utils/permissions/ 目录下 (24 个文件) |

约 5,000 行 |

| Subagent 任务拓扑网络 | src/tools/AgentTool/ 目录下 (20 个文件) |

约 6,000 行 |

| Swarm 队间互联与邮箱 | src/utils/swarm/ 目录下 (22 个文件) |

约 5,000 行 |

| System Prompt 内置常量 | src/constants/prompts.ts |

914 行 |

| 全局信息压缩折叠模块 | src/services/compact/ 目录下 (11 个文件) |

3,960 行 |

| React-Ink 硬件渲染组件 | src/ink/ 目录下 (90 个文件) |

19,842 行 |

| MCP 协议连接与转换层 | src/services/mcp/client.ts |

3,348 行 |

| MCP 多源合并与去重层 | src/services/mcp/config.ts |

1,578 行 |

| 初始化引导系统缓存区 | src/bootstrap/state.ts |

约 800 行 |

| React 应用不可变状态树 | src/state/AppStateStore.ts |

约 400 行 |