Programm zur Umsetzung des Dokumentenschutzes

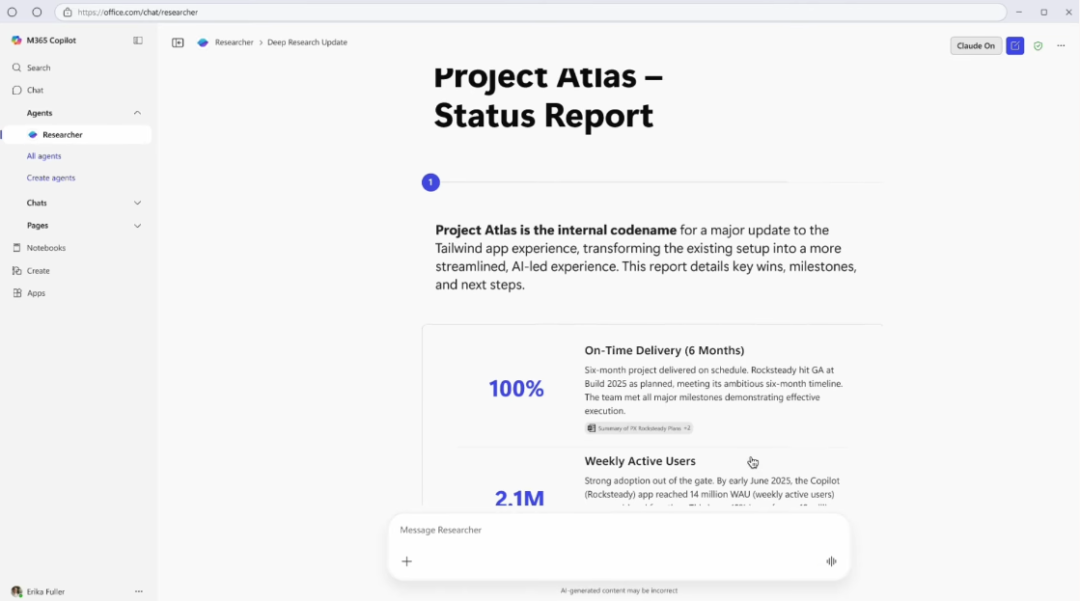

Für den Schutz sensibler Dokumente werden die folgenden Bereitstellungsmodelle empfohlen:

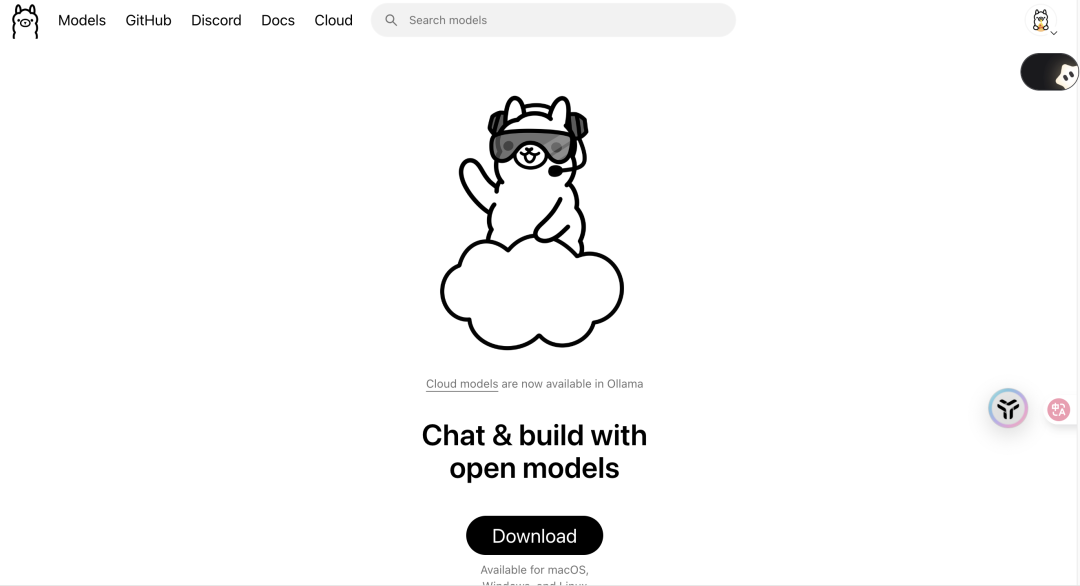

- Gateway-ArchitekturNginx → Anubis → MinIO/Nextcloud

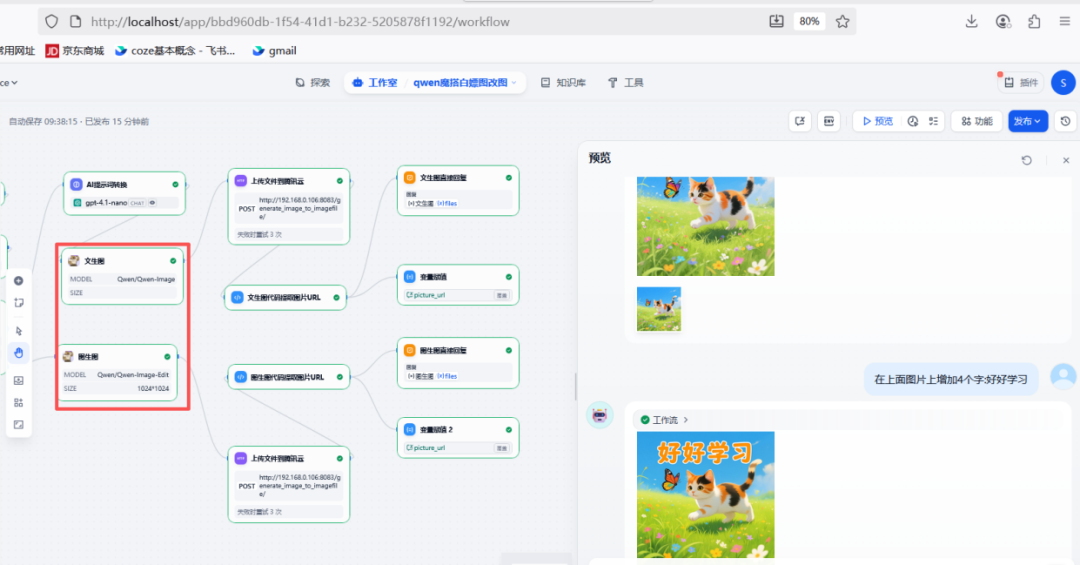

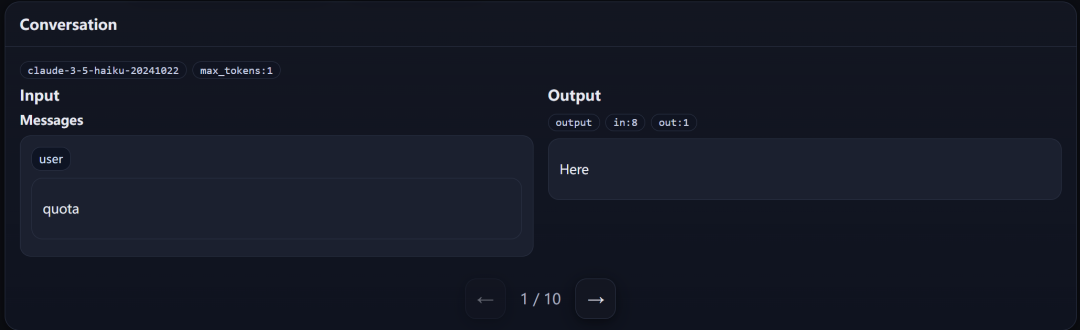

- ZugangsberechtigungGenerieren von vorberechneten Token für legitime Benutzer (unter Verwendung der

anubis-genkey(Werkzeuge) - Prüfpfad: Freigeben

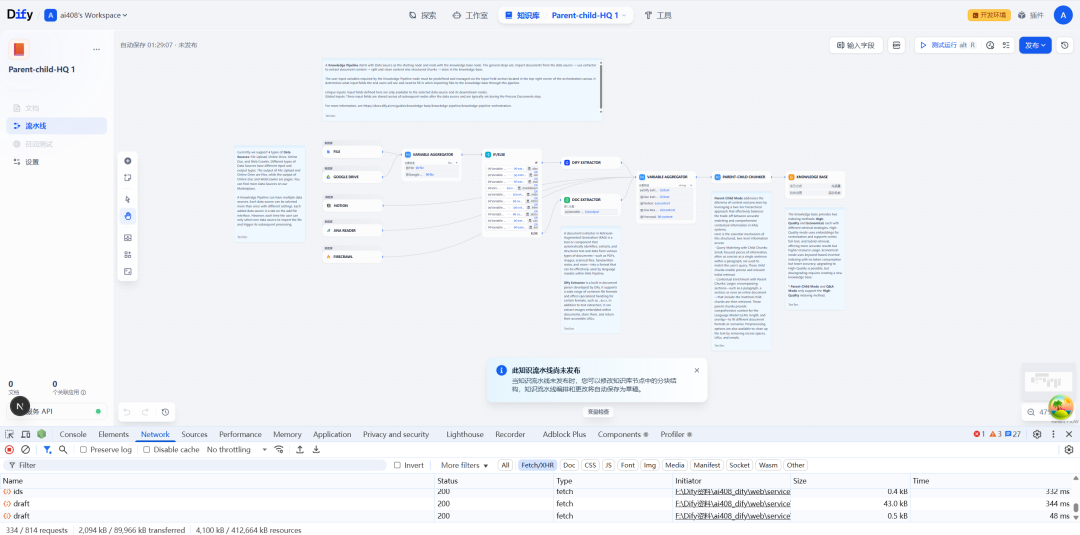

--audit-logParameter protokolliert alle Dokumentanforderungen

Tipps zur erweiterten Konfiguration:

- Festlegung hierarchischer Schwierigkeitswerte für Dokumente mit unterschiedlichen Vertraulichkeitsstufen

- Kombiniert mit IP-Geoblocking (erfordert zusätzlichen Einsatz von ipset)

- Sekundäre Authentifizierung (PoW+Passwort) wird für wichtige Dokumente verwendet

Diese Antwort stammt aus dem ArtikelAnubis: Beeinflussung von KI-Crawler-Crawling durch Proof of WorkloadsDie